El presunto exploit multicadena de THORChain y la parada de emergencia del 15 de mayo se han convertido en otro incidente de seguridad DeFi, y otra prueba de la confianza Cross-chain.

Los controles de emergencia avanzaron a través de paradas específicas por cadena, Halt All Trading, Halt Signing, Halt Chain Global, Halt Churning y repetidas actualizaciones de pausa global de nodos.

Una alerta pública describió el probable exploit afectando a Bitcoin, Ethereum, BSC y Base, resultando en pérdidas de más de $10,7 millones, revisado desde una estimación anterior de $7,4 millones.

Otra estimación de seguridad situó la pérdida cerca de los $10 millones, incluyendo 36,75 BTC y aproximadamente $7 millones en BNB Chain, Ethereum y Base.

El alcance por cadenas se amplió posteriormente en una evaluación de TRM Labs, que informó que el atacante drenó más de $11 millones en al menos nueve cadenas. Esas cadenas incluían Avalanche, Dogecoin, Litecoin, Bitcoin Cash y XRP, además del marco inicial de cuatro cadenas. Las cifras pueden seguir cambiando a medida que se reconcilia la contabilidad, pero el registro disponible apunta a un evento de infraestructura multicadena que afecta a varias rutas de activos nativos.

La parada, por tanto, tuvo consecuencias más allá de THORChain. La liquidez Cross-chain se supone que hace que las criptomonedas se sientan más útiles, líquidas y conectadas. Sin embargo, el mismo diseño que permite mover activos entre redes aisladas también puede comprimir la ventana de respuesta cuando algo falla.

En este caso, la promesa de DeFi de un enrutamiento sin interrupciones chocó directamente con la necesidad de una parada de emergencia.

La Parada Se Convirtió En La Señal

La respuesta operativa está documentada en el marco de emergencia de la cadena. Los procedimientos de THORChain describen las paradas de red y de cadena como herramientas que los operadores de nodos pueden utilizar cuando los fondos están en riesgo.

Su arquitectura se basa en la observación de Bifrost, las bóvedas y la firma de umbral para mover activos nativos entre cadenas sin encapsularlos.

Esos controles pueden proteger los fondos deteniendo la actividad adicional. También muestran que la infraestructura Cross-chain es una pila de observadores, validadores, bóvedas, lógica de firma, operaciones de nodos y procedimientos de emergencia.

Cuando esa pila se pone a prueba, el mercado pregunta si un único error puede parchearse y si el sistema puede mantenerse creíble mientras la propia respuesta interrumpe el enrutamiento.

Creo que esa distinción sitúa el incidente de THORChain en la historia más amplia de DeFi. Se espera que la infraestructura financiera madura falle de forma segura, explique rápidamente y restaure la confianza con una causa raíz documentada.

DeFi a menudo se mueve más rápido que ese estándar. Lanza integraciones, nuevas cadenas y rutas de liquidez antes de que los usuarios e instituciones tengan una forma clara de valorar el riesgo operativo total.

Una escala de confianza compacta captura el estado actual del registro:

| Señal | Lo que está respaldado | Lo que permanece sin resolver |

|---|---|---|

| Alerta de seguridad inicial | Probable exploit en Bitcoin, Ethereum, BSC y Base por más de $10,7 millones. | Contabilidad final de pérdidas y alcance completo por cadenas. |

| Estimación independiente | Aproximadamente $10 millones, incluyendo 36,75 BTC y unos $7 millones en cadenas vinculadas a EVM. | Si todos los activos y direcciones afectados han sido completamente reconciliados. |

| Alcance analítico | Más de $11 millones en al menos nueve cadenas. | Cómo el alcance más amplio se corresponde con el postmortem final de THORChain. |

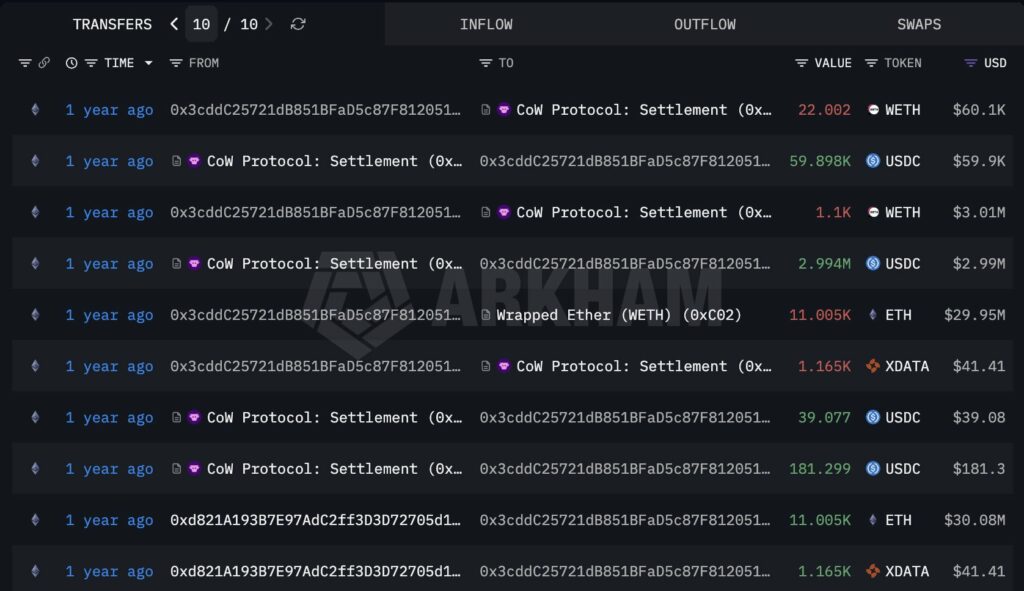

| Controles de emergencia | Se activaron los controles de trading, firma, actividad global de la cadena y churning. | Con qué rapidez la parada contuvo el daño y qué actividad se reanudó después. |

| Confirmación del protocolo | Una de las seis bóvedas Asgard fue presuntamente comprometida por aproximadamente $10,7 millones; las indicaciones iniciales señalaban que los swaps individuales no fueron afectados. | Causa raíz final, contabilidad final del impacto en usuarios y detalle del postmortem. |

El Descuento De Confianza Ahora Es Medible

El daño de los exploits rara vez termina con la billetera vaciada. Los hallazgos de seguridad de Immunefi para 2026 sitúan el robo directo promedio en $25 millones, mientras que la pérdida mediana cayó a $2,2 millones.

Esa brecha muestra un mercado donde las defensas rutinarias pueden mejorar mientras los incidentes más grandes siguen definiendo la confianza.

El mismo informe encontró que los cinco principales hackeos de 2024 y 2025 representaron el 62% de los fondos robados, y los tokens hackeados vieron una caída mediana del 61% en seis meses.

Esos movimientos de tokens no pueden separarse limpiamente de las condiciones del mercado o de la debilidad específica del proyecto en todos los casos. Aun así, el patrón respalda la reacción central del mercado: los exploits se convierten en eventos de negocio de larga cola.

Drenan capital, consumen tiempo del equipo, ralentizan las integraciones y hacen que los socios se pregunten si el próximo fallo les afectará indirectamente.

El descuento de confianza refleja una capa adicional de escepticismo hacia un sector que quiere ser tratado como infraestructura financiera, pero que sigue produciendo fallos que parecen simulacros de crisis.

Los usuarios, los exchanges, los creadores de mercado, los custodios y las instituciones requieren más evidencia para confiar en el tiempo de actividad, el monitoreo, la gestión de claves y los procesos de emergencia de un protocolo.

Los incidentes Cross-chain recientes refuerzan ese punto. En el exploit del puente entre cadenas de KelpDAO, los atacantes apuntaron a la verificación off-chain y la infraestructura de vigilancia de la cadena de origen, en lugar de un error convencional de Smart Contract.

El resultado fue una visión falsa de la realidad que llevó a transacciones de apariencia válida a liberar fondos. Los temores sobre la seguridad de los puentes entre cadenas ya han influido en las decisiones de infraestructura, incluido el movimiento de Kraken para usar Chainlink CCIP para kBTC y futuros activos encapsulados tras el impacto de KelpDAO.

Eso hace que la parada de THORChain se sienta menos aislada. El sector se ve obligado a demostrar que el camino de confianza entre cadenas es observable, redundante y controlable antes de que miles de millones de dólares en liquidez se enruten a través de él.

Para los usuarios institucionales, el problema se convierte en diligencia debida operativa. La exposición Cross-chain toca la política de custodia, los compromisos de liquidez, la respuesta a incidentes y las revisiones de contrapartes.

Un protocolo que enruta activos nativos entre cadenas tiene que demostrar que el monitoreo y el proceso de emergencia en torno a ese enrutamiento son tan sólidos como la conectividad en sí.

Para los constructores, eso cambia lo que cuenta como progreso. Las nuevas rutas e integraciones pueden profundizar la liquidez, pero también crean más superficies para el monitoreo, la gestión de claves y la respuesta a incidentes.

Las próximas ganancias de credibilidad vendrán de demostrar que los controles escalan con la liquidez antes de que un fallo obligue a las contrapartes a revisar sus suposiciones.

THORChain También Tiene Una Capa De Cumplimiento

La posición de THORChain es especialmente delicada porque el protocolo combina una superficie de ataque con un papel de enrutamiento en episodios importantes de flujos ilícitos.

Según el informe de TRM, el exploit del 15 de mayo no tenía atribución pública del actor. Esa advertencia mantiene el incidente actual separado de casos anteriores de lavado de dinero, a menos que nueva evidencia cambie el registro.

El mismo análisis describió a THORChain como un canal recurrente para mover fondos robados, incluidos los flujos vinculados a los incidentes de Bybit y KelpDAO.

Esa presión fue evidente después de que los fondos de Bybit vinculados a Lazarus se movieran a través del protocolo, cuando THORChain enfrentó tensiones entre desarrolladores y validadores.

Los investigadores federales atribuyeron el robo de Bybit de febrero de 2025, de aproximadamente $1.500 millones en activos virtuales, a la actividad TraderTraitor de Corea del Norte.

El FBI también instó a las entidades cripto del sector privado, incluidos los servicios DeFi y los puentes entre cadenas, a bloquear transacciones hacia o desde direcciones vinculadas al lavado de dinero.

Esa historia agudiza el episodio actual. Un protocolo puede ser útil porque hace eficientes los swaps nativos Cross-chain. La misma utilidad puede hacerlo atractivo para los atacantes y difícil de ignorar para los equipos de cumplimiento.

Una vez que un protocolo es visto tanto como infraestructura explotable como una ruta para fondos ilícitos, las contrapartes tienen que valorar algo más que el riesgo del Smart Contract.

Tienen que valorar la interrupción operativa, la exposición al escrutinio y la posibilidad de que las integraciones se conviertan en pasivos reputacionales.

La reacción del precio de RUNE queda en segundo plano. Los datos de mercado del 16 de mayo situaban a RUNE en torno a $0,44, con una caída del 21,90% en 24 horas.

El mercado cripto más amplio se situaba cerca de los $2,61 billones con la dominancia de Bitcoin en el 60,2%. El mercado notó el incidente, pero la pregunta más importante es si los proveedores de liquidez, las interfaces de enrutamiento, las integraciones de billeteras y los equipos de cumplimiento cambian su comportamiento tras la parada.

La señal de mercado importante vendrá del próximo conjunto de decisiones operativas más que de un gráfico de un día. Las interfaces de liquidez pueden enrutar alrededor de protocolos que introducen incertidumbre; los custodios y los creadores de mercado pueden elevar las puntuaciones de riesgo internas.

Los equipos de cumplimiento pueden exigir mejores registros de escrutinio e incidentes antes de apoyar las integraciones. Esas reacciones son más lentas que una venta masiva de tokens, pero son la forma en que un evento de seguridad se convierte en un descuento de confianza duradero.

Ese es el repricing más lento que notan las instituciones. Se manifiesta en preguntas de diligencia debida, colas de integración y límites de riesgo mucho después de que la parada de emergencia abandone el feed de alertas.

La Próxima Prueba Es El Postmortem

La próxima prueba comienza con algo más que un mensaje de recuperación: THORChain necesita producir un postmortem claro, reconciliar la cifra de pérdida final y el recuento de cadenas, explicar la causa raíz sin especulación y mostrar qué cambió en sus procesos de bóveda, gestión de claves, nodos, monitoreo y parada.

Los detalles de recuperación pueden ayudar a contener el daño a los usuarios sin resolver la pregunta sobre la infraestructura.

Si THORChain completa la compensación, reanuda de forma segura y documenta una corrección creíble, el incidente puede mantenerse como un golpe a la confianza grave pero contenido.

Si la causa raíz permanece sin resolver, la contabilidad final sigue cambiando o las integraciones retroceden, el evento se convierte en otro punto de datos en un repricing más amplio del DeFi Cross-chain.

Esa es la consecuencia a nivel sectorial. DeFi quiere presentarse como una infraestructura financiera duradera y siempre activa.

Cada gran exploit Cross-chain hace que esa afirmación sea más difícil de defender hasta que la industria pueda demostrar que los puentes entre cadenas, las bóvedas, los sistemas de firma y los controles de emergencia que conectan sus mercados son tan maduros como el capital que pretenden atraer.

Source: https://cryptoslate.com/thorchain-exploit-defi-halt-trust-test/