Kelp DAO stapt over van LayerZero naar Chainlink CCIP en zegt dat het een falende oplossing is verkocht

In een X-bericht op 5 mei bevestigde Kelp DAO dat het zijn rsETH liquid restaking-token migreert van LayerZero's OFT-standaard naar Chainlink's CCIP, daarbij verwijzend naar de exploit van 18 april waarbij $292 miljoen werd weggesluisd. Bij de aankondiging publiceerde Kelp DAO ook screenshots van communicatie met LayerZero-medewerkers waaruit blijkt dat het team van het bedrijf de 1-of-1 verifier-configuratie heeft goedgekeurd die verantwoordelijk was voor het verlies.

De migratie is technisch gezien al in gang gezet. Kelp's GitHub-repository vermeldt nu "CCIP (Chainlink) RSETH (New)" naast het oude LayerZero RSETH_OFT-contract.

Kelp's GitHub vermeldt nu CCIP (Chainlink) RSETH als het nieuwe overbrugde rsETH-contract, naast het oude LayerZero RSETH_OFT-contract | Bron: Github

Kelp's GitHub vermeldt nu CCIP (Chainlink) RSETH als het nieuwe overbrugde rsETH-contract, naast het oude LayerZero RSETH_OFT-contract | Bron: Github

Kelp zegt dat LayerZero de configuratie heeft goedgekeurd die het later de schuld gaf

De aanval van 18 april op Kelp DAO leidde tot het wegsluizen van 116.500 rsETH, ongeveer 18% van de liquid restaked token (LRT) in omloop, via zijn door LayerZero aangedreven brug. Volgens Chainalysis compromitteerden de aanvallers interne RPC-nodes die worden beheerd door LayerZero Labs en gebruikten ze een DDoS-aanval om verkeer naar de vergiftigde nodes te forceren.

De 1-of-1 Decentralized Verifier Network-configuratie betekende dat één enkele vervalste handtekening voldoende was voor de doelchain om tokens vrij te geven zonder een bijbehorende burn upstream.

LayerZero's post-mortem van 19 april stelde dat Kelp's configuratie "rechtstreeks in tegenspraak is" met het multi-DVN-model dat LayerZero aanbeveelt. Kelp's reactie van 5 mei betwist die karakterisering.

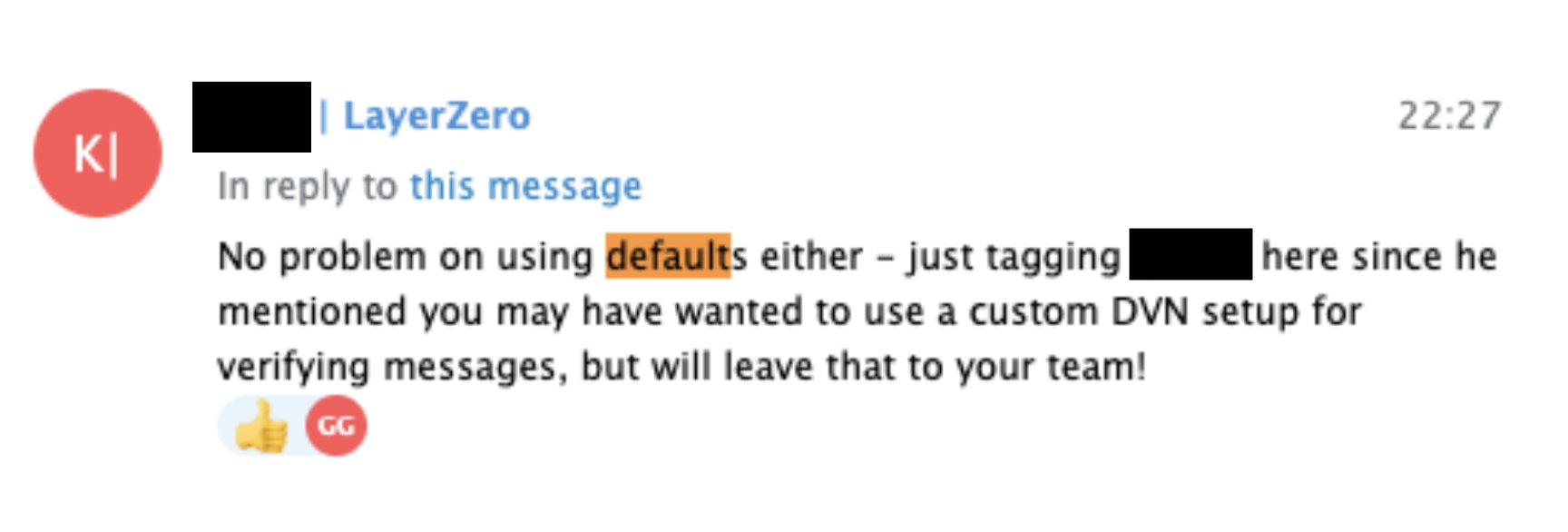

Een screenshot die Kelp publiceerde, citeert een LayerZero-teamlid met de woorden: "No problem on using defaults either." De uitwisseling dateert van Kelp's L2-uitbreiding en verwijst naar dezelfde 1-of-1 LayerZero Labs DVN-configuratie die later in de post-mortem werd aangehaald.

Dit is een Telegram-communicatie met een LayerZero Labs-teamlid waaruit blijkt dat zij niet alleen op de hoogte waren van Kelp's 1-1 DVN-configuratie, maar die configuratie ook expliciet hebben goedgekeurd. | Bron: X

Dit is een Telegram-communicatie met een LayerZero Labs-teamlid waaruit blijkt dat zij niet alleen op de hoogte waren van Kelp's 1-1 DVN-configuratie, maar die configuratie ook expliciet hebben goedgekeurd. | Bron: X

De gegevens ondersteunen Kelp's standpunt over hoe wijdverspreid de configuratie was. Rapporten suggereren dat 47% van de actieve LayerZero OApp-contracten op het moment van de exploit een 1-of-1 DVN-configuratie gebruikte. LayerZero heeft sindsdien de medeplichtige configuratie verboden en dringt aan op een migratie voor elke getroffen applicatie.

Dezelfde standaardinstelling verscheen in LayerZero's eigen V2 OApp Quickstart en bug bounty-scope, waarbij verifier-keuzes op applicatieniveau werden uitgesloten van beloningen.

Zoals Cryptopolitan eind april meldde, veroorzaakte de exploit binnen enkele dagen Aave TVL-uitstromen van $13 miljard, met een blootstelling aan slechte schulden bij het leenprotocol geschat op $177 miljoen voordat de herstelwerkzaamheden begonnen.

Waarom Kelp DAO voor Chainlink CCIP koos

Volgens Chainlink-medeoprichter Sergey Nazarov verschilt de architectuur van CCIP op drie structurele manieren van bridge-alternatieven:

- Elke lane op CCIP gebruikt drie afzonderlijke Oracle-netwerken in plaats van drie nodes binnen één netwerk. Elk netwerk is verantwoordelijk voor het bevestigen van een ander aspect van de transactie. Dus het compromitteren van één heeft geen invloed op de andere.

- Een apart risicobeheersnetwerk staat naast het kernprotocol, waar teams chain-specifiek beleid kunnen coderen, zoals regels voor het omgaan met reorgs of nieuwe aanvalsvectoren, zonder de onderliggende code te wijzigen.

- Het risicobeheersnetwerk en de transactienetwerken werden gebouwd door verschillende teams in verschillende programmeertalen. Een fout in één codebase strekt zich niet uit tot de andere.

In wezen vermindert CCIP de kans dat één gecompromitteerd verificatiepad een slechte rsETH-vrijgave kan autoriseren.

"Het is echt de enige brug waarbij je een soort clientdiversiteit hebt en afzonderlijke codebases die op een veilige manier met elkaar communiceren," voegde hij eraan toe.

De exploit van 18 april slaagde omdat er één verifier, één set code en één infrastructuuroperator te compromitteren was.

CCIP heeft sinds de lancering geopereerd zonder een openbaar bekendgemaakt incident met waardeverliezen.

Wat er hierna komt

LayerZero beloofde vorige week 10.000 ETH aan het DeFi United-herstelfonds. De Security Council van Arbitrum bevroor 30.766 ETH uit de wallets van de aanvaller.

De juridische status van die fondsen blijft betwist nadat Amerikaanse eisers met terrorisme-gerelateerde vonnissen tegen Noord-Korea eerder deze maand stappen ondernamen om ze als DPRK-eigendom in beslag te nemen.

Voor Kelp is de migratie naar CCIP het structurele antwoord. Voor LayerZero is de gedwongen multi-DVN-migratie over ongeveer de helft van zijn applicatiebasis wat er volgt na de ergste DeFi-exploit van 2026 tot nu toe.

Als je dit leest, loop je al voor. Blijf dat zo met onze nieuwsbrief.

Misschien vind je dit ook leuk

Trump maakte van 2026 zijn eigen verhaal — en nu betalen de Republikeinen de prijs

Coinbase lanceert perpetuele futures voor AI-infrastructuuraandelen, waaronder TSMC en Cerebras