Ubuntu-kwetsbaarheid signaleert stijgende CX-risico's in digitale infrastructuur

Beveiligingslek in Ubuntu benadrukt verborgen risico's voor digitale klantervaring

Een recent geïdentificeerd beveiligingslek in Ubuntu vestigt de aandacht op een cruciale maar vaak over het hoofd geziene dimensie van klantervaring: de veerkracht en beveiliging van onderliggende infrastructuur.

Qualys Threat Research Unit heeft CVE-2026-3888 bekendgemaakt, een fout die standaardinstallaties van Ubuntu Desktop 24.04 en later treft. Het beveiligingslek stelt een lokale, onbevoegde gebruiker in staat om privileges te escaleren naar root-toegang door interacties tussen twee standaard systeemcomponenten te misbruiken—snap-confine en systemd-tmpfiles. Hoewel exploitatie specifieke timingvoorwaarden vereist, is de potentiële uitkomst een volledig systeemcompromis.

De bevinding benadrukt een breder probleem in moderne digitale omgevingen: risico's die niet voortkomen uit geïsoleerde fouten, maar uit de interactie van vertrouwde componenten.

Infrastructuurbetrouwbaarheid als een CX-imperatief

Klantervaring wordt steeds meer gevormd door de prestaties en betrouwbaarheid van complexe digitale ecosystemen. Organisaties leveren tegenwoordig diensten via onderling verbonden platforms die vertrouwen op cloud-infrastructuur, open-source software en continue implementatiepijplijnen.

In deze omgeving verwachten klanten naadloze, altijd beschikbare interacties. Service-onderbrekingen, beveiligingsinbreuken of verminderde prestaties worden niet langer getolereerd en kunnen het vertrouwen snel ondermijnen.

Open-source besturingssystemen zoals Ubuntu spelen een fundamentele rol bij het aandrijven van digitale diensten—van zakelijke applicaties tot klantgerichte platforms. Hun flexibiliteit en schaalbaarheid maken ze essentieel voor digitale transformatie-initiatieven.

Hun wijdverbreide gebruik maakt ze echter ook tot kritieke kwetsbaarheidspunten. Het probleem dat door Qualys is geïdentificeerd, illustreert hoe routinematige systeemprocessen—zoals tijdelijk bestandsbeheer—risico's kunnen introduceren wanneer ze op onverwachte manieren worden gecombineerd.

Voor CX-leiders versterkt dit de noodzaak om infrastructuur niet alleen als een IT-asset te beschouwen, maar als een kerncomponent van ervaringslevering.

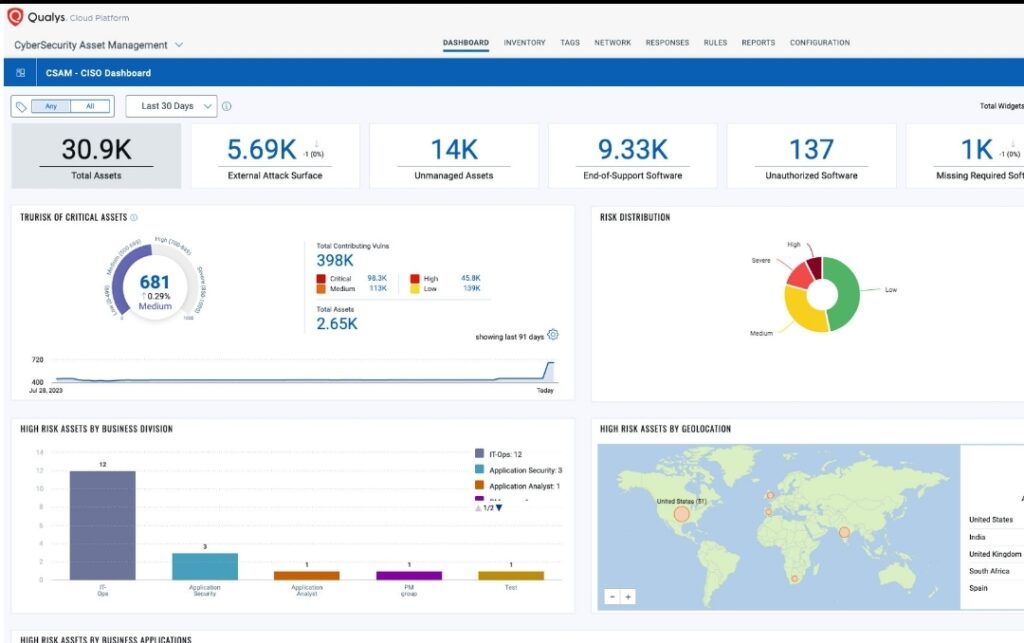

Strategische positionering van Qualys in proactieve beveiliging

Qualys blijft zijn positie als aanbieder van continue beveiligingsintelligentie versterken. De ontdekking van CVE-2026-3888 sluit aan bij zijn bredere focus op proactieve kwetsbaarheidsdetectie en realtime risicovisibiliteit.

Door een fout te identificeren die geworteld is in componentinteractie, in plaats van een single-point zwakte, demonstreert Qualys een dieper niveau van dreigingsonderzoek. Deze aanpak weerspiegelt de evoluerende aard van cybersecurity, waar risico's steeds vaker voortkomen uit systeemcomplexiteit.

De introductie van een toegewijde detectie-identificatie (QID 386810) ondersteunt verder een platformgestuurde strategie. Het stelt organisaties in staat om snel blootstelling te identificeren en corrigerende maatregelen te nemen binnen bestaande workflows.

Vanuit zakelijk perspectief versterkt dit de rol van Qualys bij het helpen van bedrijven om veilige en stabiele omgevingen te onderhouden—een essentiële vereiste voor het leveren van consistente klantervaringen.

Inzicht in de technische dynamiek

Het beveiligingslek komt voort uit de interactie tussen snap-confine en systemd-tmpfiles—twee standaardcomponenten binnen Ubuntu-omgevingen.

Snap-confine maakt deel uit van het Snap-ecosysteem, verantwoordelijk voor het beheren van applicatie-uitvoering en -insluiting. Systemd-tmpfiles daarentegen behandelt het aanmaken en opruimen van tijdelijke mappen.

Onder bepaalde omstandigheden kan het beheer van deze tijdelijke mappen worden gemanipuleerd. Een aanvaller kan dit gedrag misbruiken om bestandssysteembewerkingen uitgevoerd door snap-confine te beïnvloeden, waardoor uiteindelijk ongeautoriseerde toegang tot geprivilegieerde bronnen wordt verkregen.

Omdat de exploit geen administratieve privileges vereist, vormt het een aanzienlijk risico in multi-user omgevingen. Na verloop van tijd, en binnen een specifiek tijdsvenster, kan een aanvaller privileges escaleren naar volledige root-toegang.

Dit type kwetsbaarheid onderstreept een kritieke uitdaging: het waarborgen van beveiliging niet alleen op componentniveau, maar ook over de interacties die moderne systemen definiëren.

CX-implicaties: van backend-risico naar frontend-impact

Hoewel het beveiligingslek diep in de systeemarchitectuur bestaat, kan de impact zich direct uitstrekken tot klantgerichte ervaringen.

Een gecompromitteerd systeem kan leiden tot storingen, servicedegradatie of ongeautoriseerde datatoegang. Voor klanten kan dit verschijnen als mislukte transacties, langzamere reactietijden of zorgen over data-integriteit.

In sectoren zoals e-commerce, financiële diensten en SaaS kunnen deze verstoringen directe gevolgen hebben—variërend van inkomstenverlies tot reputatieschade.

Proactieve kwetsbaarheidsdetectie en tijdige patching helpen deze risico's te beperken voordat ze gebruikers treffen. Dit vermindert operationele wrijving, minimaliseert downtime en zorgt voor servicecontinuïteit.

Beveiliging speelt ook een sleutelrol bij het opbouwen van vertrouwen. Klanten zien de onderliggende systemen misschien niet, maar ze ervaren hun betrouwbaarheid. Consistente prestaties en gegevensbescherming zijn essentieel voor het behouden van vertrouwen in digitale interacties.

Bredere implicaties voor de sector

De ontdekking van CVE-2026-3888 weerspiegelt een bredere verschuiving in hoe organisaties cybersecurity moeten benaderen.

Naarmate technologie-ecosystemen modulairder worden, ontstaan kwetsbaarheden steeds vaker uit de interactie tussen componenten in plaats van uit individuele fouten. Dit vereist een meer holistische benadering van beveiliging—een die de volledige systeemlevenscyclus beschouwt.

Bedrijven reageren door te investeren in continue monitoring, geautomatiseerde detectietools en geïntegreerde beveiligingsplatforms. Er is ook een groeiende nadruk op zero-trust architecturen en snellere patchbeheercycli.

Vanuit concurrentieperspectief zullen organisaties die hogere niveaus van systeemveerkracht kunnen waarborgen, beter gepositioneerd zijn om betrouwbare klantervaringen te leveren en langdurig vertrouwen op te bouwen.

Toekomstperspectief: beveiliging als fundament van CX

Het snijvlak van cybersecurity en klantervaring wordt meer uitgesproken naarmate digitale transformatie versnelt.

Organisaties zijn niet langer in staat om beveiliging als een backoffice-functie te behandelen. In plaats daarvan moet het worden ingebed in het ontwerp en de werking van klantervaringen.

Incidenten zoals deze benadrukken het belang van het anticiperen op risico's voordat ze zich materialiseren. Het voorkomen van verstoringen wordt steeds belangrijker dan erop reageren.

In de toekomst zullen CX-leiders nauwer moeten samenwerken met IT- en beveiligingsteams om ervoor te zorgen dat infrastructuurveerkracht bedrijfsdoelstellingen ondersteunt. Dit omvat het integreren van beveiligingsmetrics in CX-meetframeworks en het afstemmen van technologie-investeringen op ervaringsresultaten.

In een omgeving waar vertrouwen een belangrijke onderscheidende factor is, zal het vermogen om veilige, betrouwbare ervaringen te leveren het concurrentievoordeel bepalen.

Belangrijkste conclusies

- Kritiek Ubuntu-beveiligingslek maakt volledig systeemcompromis mogelijk

De fout in Ubuntu stelt lokale gebruikers in staat om privileges te escaleren naar root-toegang, wat aanzienlijk risico creëert voor bedrijfsomgevingen, vooral die met meerdere gebruikers. - Systeeminteracties komen naar voren als een groot beveiligingsrisico

Het probleem geïdentificeerd door Qualys Threat Research Unit benadrukt hoe kwetsbaarheden kunnen ontstaan uit de interactie tussen vertrouwde componenten—niet alleen op zichzelf staande zwaktes. - Infrastructuurbeveiliging heeft directe impact op klantervaring

Backend-kwetsbaarheden kunnen leiden tot storingen, verminderde prestaties of datarisico's, die allemaal het klantvertrouwen en servicecontinuïteit beïnvloeden. - Proactieve detectie en patching zijn cruciaal voor CX-veerkracht

Vroege identificatie, ondersteund door oplossingen van Qualys, stelt organisaties in staat om risico's te beperken voordat ze klantenreizen verstoren. - Beveiliging wordt een concurrerende onderscheider in CX

Organisaties die stabiele, veilige digitale omgevingen waarborgen, zijn beter gepositioneerd om consistente ervaringen te leveren en langdurig klantvertrouwen op te bouwen.

Het bericht Ubuntu-kwetsbaarheid signaleert stijgende CX-risico's in digitale infrastructuur verscheen eerst op CX Quest.

Misschien vind je dit ook leuk

Bitcoin krijgt kritiek op Kiyosaki's claim van $750k, Amerikaanse schuld

Flow Traders breidt uit naar getokeniseerde activa via een 24/7 over-the-counter handelsplatform.