Braziliaanse Hackers Gebruiken Nep Google Play Store om Crypto te Minen en USDT te Stelen

Hackers in Brazilië exploiteren een nep Google Play Store-pagina die is ontworpen om Android-gebruikers te misleiden tot het downloaden van malware die hun telefoons kaapt voor cryptocurrency-mining en USDT uit hun wallets steelt.

De campagne richt zich op de snelgroeiende cryptogebruikersbasis van Brazilië met een frauduleuze storefront die visueel de legitieme Google Play Store nabootst. Slachtoffers worden naar de nepwebsite geleid via social engineering-tactieken, waaronder malvertising en phishing-links verspreid via sms en sociale media.

Eenmaal op de vervalste pagina worden gebruikers gevraagd om wat lijken op legitieme Android-applicaties te downloaden. De downloads zijn in werkelijkheid kwaadaardige APK-bestanden die een tweeledig malware-payload bevatten.

Hoe de nep Google Play Store Braziliaanse Android-gebruikers lokt

De nep storefront bootst de officiële app-marktplaats van Google nauwgezet na, waarbij de lay-out, branding en app-lijstformaat worden gekopieerd. Het detailniveau maakt het voor gewone gebruikers moeilijk om de frauduleuze pagina van de echte te onderscheiden.

Aanvallers gebruiken meerdere leveringsmechanismen om slachtoffers naar de nep-URL te leiden. Deze omvatten betaalde malvertising-campagnes op sociale platforms, phishing-berichten verzonden via sms, en links gedeeld in op cryptocurrency gerichte Telegram- en WhatsApp-groepen die populair zijn in Brazilië.

De kwaadaardige APK's zijn vermomd als veelvoorkomende hulpprogramma-apps of, in sommige gevallen, als cryptocurrency wallet- en handelsapplicaties. Omdat de bestanden worden gesideload in plaats van geïnstalleerd via de officiële Play Store, omzeilen ze volledig de beveiligingsscan van Google Play Protect.

Dit is een cruciaal onderscheid: Play Protect dekt alleen apps die via het officiële kanaal van Google worden gedistribueerd, waardoor gesideloade APK's ongecontroleerd blijven.

Brazilië is een belangrijk doelwit geworden voor deze campagnes. Het land heeft een van de grootste cryptogebruikersbasissen in Latijns-Amerika, met miljoenen retail-houders die digitale assets op mobiele apparaten beheren.

Die combinatie van hoge adoptie en wijdverspreid Android-gebruik creëert ideale omstandigheden voor aanvallers. Vergelijkbare nep app store-campagnes hebben eerder cryptogebruikers in Zuidoost-Azië en Oost-Europa als doelwit gehad.

Malware kaapt telefoons om crypto te minen en USDT-wallets leeg te halen

Eenmaal geïnstalleerd, voert de malware een tweeledig payload-aanval uit. Het eerste onderdeel is een cryptojacker die stilletjes de CPU van het apparaat in beslag neemt om cryptocurrency op de achtergrond te minen zonder medeweten of toestemming van de gebruiker.

Slachtoffers merken de mining-activiteit doorgaans alleen op via secundaire symptomen: snelle batterijontlading, oververhitting en aanzienlijke prestatievermindering. Deze tekenen worden vaak aangezien voor algemene telefoonveroudering of softwarebugs, waardoor de malware langere tijd onopgemerkt kan opereren.

Het tweede, meer schadelijke onderdeel richt zich rechtstreeks op USDT-bezit. De malware gebruikt klembord-kaping om cryptocurrency-transacties te onderscheppen. Wanneer een gebruiker een USDT-walletadres kopieert om geld te verzenden, vervangt de malware dit stilletjes door een door de aanvaller gecontroleerd adres.

Tenzij de afzender handmatig elk teken van het geplakte adres verifieert voordat hij bevestigt, gaan de fondsen rechtstreeks naar de hackers. Dit type trojan-gebaseerde phishing-aanval is steeds vaker voorgekomen op mobiele platforms.

USDT is de meest gehouden stablecoin onder retailgebruikers wereldwijd, waardoor het een bijzonder lucratief doelwit is. In tegenstelling tot volatiele cryptocurrencies behoudt gestolen USDT zijn dollargebonden waarde, waardoor aanvallers onmiddellijke, stabiele liquiditeit krijgen die gemakkelijk te converteren of witwassen is.

Het tweeledig ontwerp maximaliseert het rendement voor aanvallers. Mining genereert een passieve inkomstenstroom van elk geïnfecteerd apparaat, terwijl de klembord-kaper wacht op hoogwaardige transactiemogelijkheden. Zelfs een enkele onderschepte USDT-overdracht kan duizenden dollars opleveren, waardoor de operatie bijzonder schadelijk is voor gebruikers die aanzienlijke stablecoin-saldi op mobiele apparaten aanhouden.

Dit soort gerichte diefstal maakt deel uit van een breder patroon van grootschalige verliezen die cryptohouders treffen via verschillende aanvalsvectoren.

Wat Android-gebruikers moeten doen om hun crypto te beschermen

Android-gebruikers worden meer blootgesteld aan dit type aanval dan iOS-gebruikers. Android staat standaard het sideloaden van apps uit bronnen buiten de officiële store toe, terwijl iOS installaties beperkt tot de App Store, tenzij een apparaat is gejailbreakt.

De meest effectieve verdediging is eenvoudig: download apps alleen rechtstreeks van de officiële Google Play Store door handmatig naar play.google.com te navigeren of de vooraf geïnstalleerde Play Store-app te gebruiken. Installeer nooit apps van links ontvangen via sms, e-mail, sociale media of messaging-apps.

Gebruikers moeten verifiëren dat Google Play Protect is ingeschakeld op hun apparaten door de Play Store te openen, op hun profielpictogram te tikken en "Play Protect" te selecteren. Dit biedt basisscan voor bekende malware, hoewel het niet kan beschermen tegen bedreigingen die worden gesideload uit externe bronnen.

Voor iedereen die aanzienlijke hoeveelheden USDT of andere crypto-assets aanhoudt, vertegenwoordigt het bewaren van fondsen op een mobiel apparaat een inherent risico. Beveiligingsonderzoekers adviseren het gebruik van een hardware wallet voor langetermijnopslag en mobiele wallets te behandelen als alleen dat wat u zich kunt veroorloven te verliezen.

Een toegewijd apparaat voor cryptotransacties, gescheiden van dagelijks browsen en app-gebruik, voegt een extra beschermingslaag toe. Naarmate institutionele spelers zwaar blijven investeren in digitale assets, vergroot de groeiende waarde die door het crypto-ecosysteem stroomt alleen maar de prikkels voor aanvallers.

Wanneer u crypto vanaf een apparaat verzendt, controleer altijd het volledige bestemmingsadres na het plakken, niet alleen de eerste en laatste paar tekens. Klembord-kapers genereren vaak adressen die overeenkomen met het begin en einde van het adres van de beoogde ontvanger om terloopse verificatie te omzeilen.

De snel expanderende cryptomarkt van Brazilië, waar Bitcoin en andere digitale assets recentelijk volatiele prijsacties hebben gezien, maakt het land een hoogwaardig doelwit voor mobiele malware-campagnes. Naarmate crypto-adoptie groeit in Latijns-Amerika, moet het beveiligingsbewustzijn gelijke tred houden met de bedreigingen die zich richten op retailhouders op hun meest persoonlijke apparaten.

Disclaimer: Dit artikel is uitsluitend voor informatieve doeleinden en vormt geen financieel of beleggingsadvies. Cryptocurrency- en digitale activamarkten brengen aanzienlijk risico met zich mee. Doe altijd uw eigen onderzoek voordat u beslissingen neemt.

Misschien vind je dit ook leuk

SoFi's $1,6 miljard EBITDA-doelstelling: Het pad naar fintech-winstgevendheid

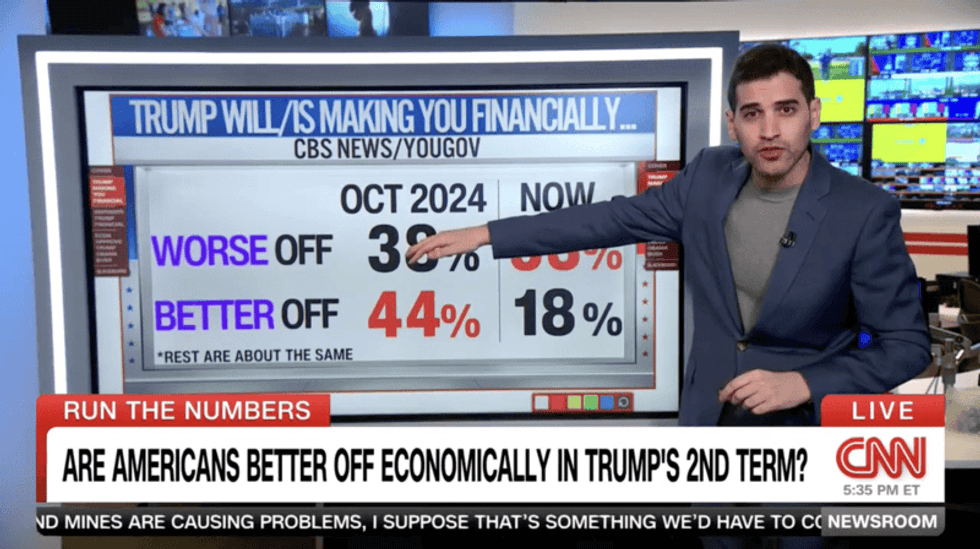

CNN-datagoeroes verbijsterd nu Trump zakt in peilingen over kernkwestie: 'Jeetje!'