Luka w Ubuntu sygnalizuje rosnące ryzyko CX w infrastrukturze cyfrowej

Luka bezpieczeństwa w Ubuntu ujawnia ukryte zagrożenia dla cyfrowego doświadczenia klienta

Nowo zidentyfikowana luka w systemie Ubuntu zwraca uwagę na kluczowy, choć często pomijany wymiar doświadczenia klienta: odporność i bezpieczeństwo podstawowej infrastruktury.

Qualys Threat Research Unit ujawnił CVE-2026-3888, usterkę wpływającą na domyślne instalacje Ubuntu Desktop 24.04 i nowszych wersji. Luka umożliwia lokalnemu, nieuprzywilejowanemu użytkownikowi eskalację uprawnień do dostępu root poprzez wykorzystanie interakcji między dwoma standardowymi komponentami systemu—snap-confine i systemd-tmpfiles. Choć wykorzystanie wymaga określonych warunków czasowych, potencjalnym rezultatem jest całkowite przejęcie systemu.

Odkrycie to wskazuje na szerszy problem w nowoczesnych środowiskach cyfrowych: zagrożenia wynikające nie z izolowanych usterek, lecz z interakcji zaufanych komponentów.

Niezawodność infrastruktury jako imperatyw CX

Doświadczenie klienta jest coraz bardziej kształtowane przez wydajność i niezawodność złożonych ekosystemów cyfrowych. Organizacje obecnie świadczą usługi za pośrednictwem połączonych ze sobą platform, które opierają się na infrastrukturze chmurowej, oprogramowaniu open-source i ciągłych procesach wdrażania.

W tym środowisku klienci oczekują płynnych, nieprzerywanych interakcji. Przerwy w usłudze, naruszenia bezpieczeństwa czy pogorszona wydajność nie są już tolerowane i mogą szybko podkopać zaufanie.

Systemy operacyjne open-source, takie jak Ubuntu, odgrywają fundamentalną rolę w zasilaniu usług cyfrowych—od aplikacji korporacyjnych po platformy skierowane do klientów. Ich elastyczność i skalowalność czynią je niezbędnymi dla inicjatyw transformacji cyfrowej.

Jednak ich szerokie zastosowanie czyni je również krytycznymi punktami podatności. Problem zidentyfikowany przez Qualys ilustruje, jak rutynowe procesy systemowe—takie jak zarządzanie plikami tymczasowymi—mogą wprowadzać ryzyko, gdy zostaną połączone w nieoczekiwany sposób.

Dla liderów CX podkreśla to potrzebę postrzegania infrastruktury nie tylko jako zasobu IT, ale jako kluczowego komponentu dostarczania doświadczeń.

Strategiczne pozycjonowanie Qualys w proaktywnym bezpieczeństwie

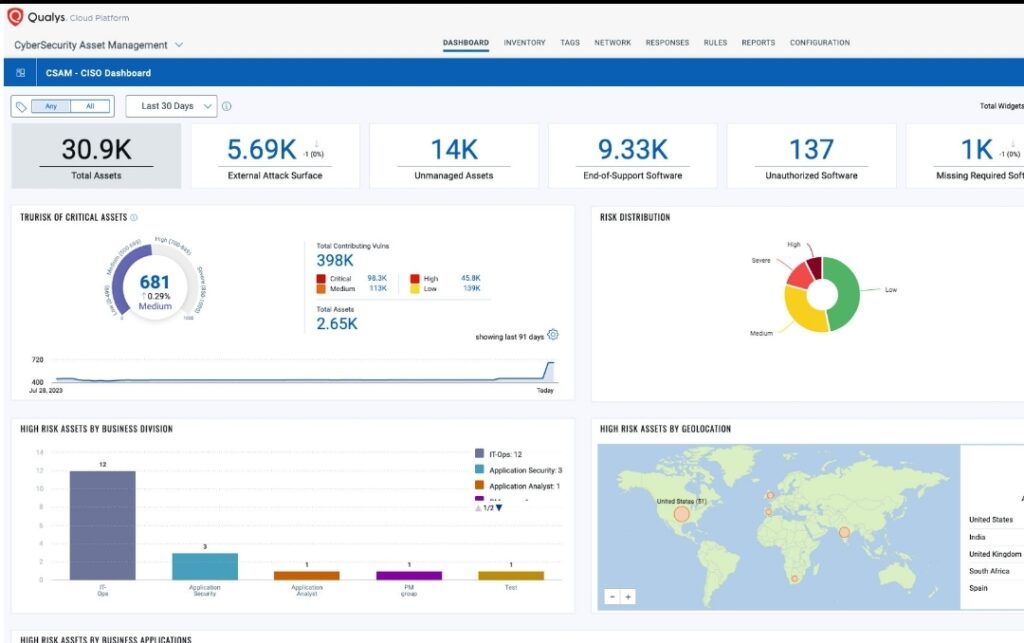

Qualys nadal umacnia swoją pozycję jako dostawca ciągłej analizy bezpieczeństwa. Odkrycie CVE-2026-3888 jest zgodne z jego szerszym skupieniem na proaktywnym wykrywaniu luk i widoczności ryzyka w czasie rzeczywistym.

Identyfikując usterkę wynikającą z interakcji komponentów, a nie pojedynczej słabości, Qualys demonstruje głębszy poziom badań nad zagrożeniami. To podejście odzwierciedla ewoluującą naturę cyberbezpieczeństwa, gdzie zagrożenia coraz częściej wynikają ze złożoności systemów.

Wprowadzenie dedykowanego identyfikatora wykrywania (QID 386810) dodatkowo wspiera strategię opartą na platformie. Umożliwia organizacjom szybką identyfikację narażenia i podjęcie działań naprawczych w ramach istniejących przepływów pracy.

Z perspektywy biznesowej wzmacnia to rolę Qualys w pomaganiu przedsiębiorstwom w utrzymaniu bezpiecznych i stabilnych środowisk—kluczowego wymogu dla dostarczania spójnych doświadczeń klientów.

Zrozumienie dynamiki technicznej

Luka wynika z interakcji między snap-confine i systemd-tmpfiles—dwoma standardowymi komponentami w środowiskach Ubuntu.

Snap-confine jest częścią ekosystemu Snap, odpowiedzialną za zarządzanie wykonywaniem i izolacją aplikacji. Systemd-tmpfiles z kolei obsługuje tworzenie i czyszczenie katalogów tymczasowych.

W określonych warunkach zarządzanie tymi katalogami tymczasowymi może zostać zmanipulowane. Atakujący może wykorzystać to zachowanie, aby wpłynąć na operacje systemu plików wykonywane przez snap-confine, ostatecznie uzyskując nieautoryzowany dostęp do uprzywilejowanych zasobów.

Ponieważ exploit nie wymaga uprawnień administracyjnych, stanowi znaczące ryzyko w środowiskach wieloużytkownikowych. Z czasem i w określonym oknie czasowym atakujący może eskalować uprawnienia do pełnego dostępu root.

Ten typ luki podkreśla kluczowe wyzwanie: zapewnienie bezpieczeństwa nie tylko na poziomie komponentów, ale także w interakcjach, które definiują nowoczesne systemy.

Implikacje CX: od ryzyka zaplecza do wpływu na frontend

Chociaż luka istnieje głęboko w architekturze systemu, jej wpływ może rozciągać się bezpośrednio na doświadczenia klientów.

Skompromitowany system może prowadzić do awarii, pogorszenia usług lub nieautoryzowanego dostępu do danych. Dla klientów może to objawiać się jako nieudane transakcje, wolniejsze czasy odpowiedzi lub obawy dotyczące integralności danych.

W sektorach takich jak e-commerce, usługi finansowe i SaaS zakłócenia te mogą mieć natychmiastowe konsekwencje—od utraty przychodów po szkody reputacyjne.

Proaktywne wykrywanie luk i terminowe łatanie pomagają złagodzić te zagrożenia, zanim wpłyną na użytkowników. Zmniejsza to tarcia operacyjne, minimalizuje przestoje i zapewnia ciągłość usług.

Bezpieczeństwo odgrywa również kluczową rolę w budowaniu zaufania. Klienci mogą nie widzieć podstawowych systemów, ale doświadczają ich niezawodności. Stała wydajność i ochrona danych są niezbędne do utrzymania pewności w interakcjach cyfrowych.

Szersze implikacje dla branży

Odkrycie CVE-2026-3888 odzwierciedla szerszą zmianę w podejściu organizacji do cyberbezpieczeństwa.

W miarę jak ekosystemy technologiczne stają się bardziej modułowe, luki coraz częściej wynikają z interakcji między komponentami, a nie z pojedynczych usterek. Wymaga to bardziej holistycznego podejścia do bezpieczeństwa—takiego, które uwzględnia cały cykl życia systemu.

Przedsiębiorstwa reagują, inwestując w ciągłe monitorowanie, zautomatyzowane narzędzia wykrywania i zintegrowane platformy bezpieczeństwa. Rośnie również nacisk na architektury zero-trust i szybsze cykle zarządzania poprawkami.

Z konkurencyjnego punktu widzenia organizacje, które mogą zapewnić wyższy poziom odporności systemów, będą lepiej przygotowane do dostarczania niezawodnych doświadczeń klientów i budowania długoterminowego zaufania.

Perspektywy na przyszłość: bezpieczeństwo jako fundament CX

Przecięcie cyberbezpieczeństwa i doświadczenia klienta staje się bardziej wyraźne w miarę przyspieszania transformacji cyfrowej.

Organizacje nie mogą już traktować bezpieczeństwa jako funkcji zaplecza. Zamiast tego musi być ono wbudowane w projektowanie i obsługę doświadczeń klientów.

Incydenty takie jak ten podkreślają znaczenie antycypowania zagrożeń, zanim się zmaterializują. Zapobieganie zakłóceniom staje się równie ważne jak reagowanie na nie.

W przyszłości liderzy CX będą musieli ściślej współpracować z zespołami IT i bezpieczeństwa, aby zapewnić, że odporność infrastruktury wspiera cele biznesowe. Obejmuje to integrację metryk bezpieczeństwa z systemami pomiaru CX oraz dostosowanie inwestycji technologicznych do wyników doświadczeń.

W środowisku, w którym zaufanie jest kluczowym wyróżnikiem, zdolność do dostarczania bezpiecznych, niezawodnych doświadczeń będzie definiować przewagę konkurencyjną.

Kluczowe wnioski

- Krytyczna luka w Ubuntu umożliwia całkowite przejęcie systemu

Usterka w Ubuntu pozwala lokalnym użytkownikom eskalować uprawnienia do dostępu root, stwarzając znaczące ryzyko dla środowisk korporacyjnych, szczególnie tych z wieloma użytkownikami. - Interakcje systemowe stają się głównym zagrożeniem bezpieczeństwa

Problem zidentyfikowany przez Qualys Threat Research Unit podkreśla, jak luki mogą wynikać z interakcji między zaufanymi komponentami—nie tylko z samodzielnych słabości. - Bezpieczeństwo infrastruktury bezpośrednio wpływa na doświadczenie klienta

Luki w zapleczu mogą prowadzić do awarii, pogorszonej wydajności lub zagrożeń dla danych, co wpływa na zaufanie klientów i ciągłość usług. - Proaktywne wykrywanie i łatanie są kluczowe dla odporności CX

Wczesna identyfikacja, wspierana przez rozwiązania Qualys, umożliwia organizacjom łagodzenie zagrożeń, zanim zakłócą ścieżki klientów. - Bezpieczeństwo staje się konkurencyjnym wyróżnikiem w CX

Organizacje, które zapewniają stabilne, bezpieczne środowiska cyfrowe, są lepiej przygotowane do dostarczania spójnych doświadczeń i budowania długoterminowego zaufania klientów.

Wpis Luka w Ubuntu sygnalizuje rosnące zagrożenia CX w infrastrukturze cyfrowej ukazał się najpierw w CX Quest.

Możesz także polubić

Bitcoin pod lupą w związku z przewidywaniem Kiyosakiego o 750 tys. USD, dług USA

Flow Traders rozszerza działalność o tokeny przez całodobową platformę transakcji pozagiełdowych.