การโจมตีห่วงโซ่อุปทาน Node-ipc มุ่งเป้าไปที่นักพัฒนาคริปโต

node-ipc เวอร์ชันที่ถูกฝังมัลแวร์สามเวอร์ชันได้เผยแพร่บน npm registry เมื่อวันที่ 14 พฤษภาคม ตามรายงานของ SlowMist ผู้โจมตีได้แฮ็กบัญชีผู้ดูแลที่ไม่ได้ใช้งาน และอัปโหลดโค้ดที่ออกแบบมาเพื่อดูดข้อมูลรับรองตัวตนของนักพัฒนา คีย์ส่วนตัว ข้อมูลลับ API ของ exchange และอื่น ๆ โดยตรงจากไฟล์ .env

node-ipc เป็นแพ็กเกจ Node.js ยอดนิยมที่ช่วยให้โปรแกรมต่าง ๆ สื่อสารกันบนเครื่องเดียวกัน หรือบางครั้งข้ามเครือข่าย

SlowMist ตรวจพบการละเมิด

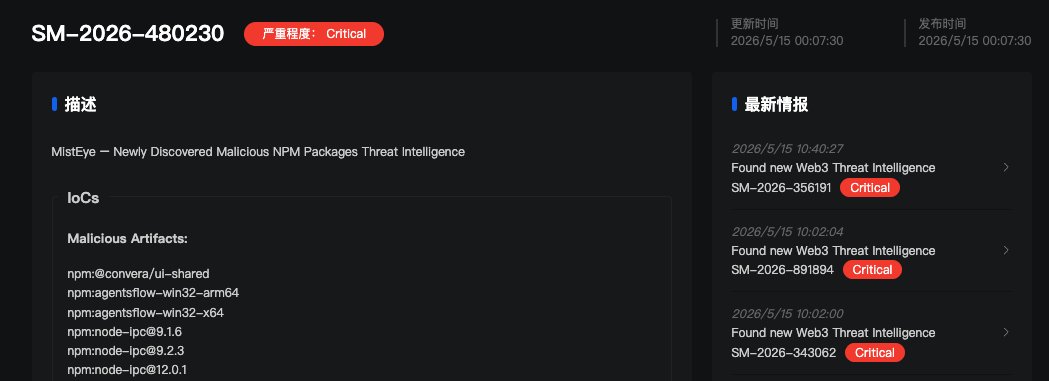

บริษัทความปลอดภัยบล็อกเชน SlowMist ตรวจพบการละเมิดผ่านระบบข่าวกรองภัยคุกคาม MistEye

เวอร์ชัน 9.1.6, 9.2.3 และ 12.0.1

MistEye พบเวอร์ชันที่เป็นอันตรายสามเวอร์ชัน ได้แก่:

- เวอร์ชัน 9.1.6

- เวอร์ชัน 9.2.3

- เวอร์ชัน 12.0.1

เวอร์ชันข้างต้นทั้งหมดมีเพย์โหลดที่ถูกทำให้สับสน (obfuscated) ขนาด 80 KB เหมือนกัน

Node-ipc จัดการการสื่อสารระหว่างกระบวนการ (inter-process communication) ใน Node.js โดยพื้นฐานแล้วช่วยให้โปรแกรม Node.js ส่งข้อความรับ-ส่งกัน มีผู้ดาวน์โหลดมากกว่า 822,000 รายต่อสัปดาห์

Node-ipc ถูกใช้งานทั่วโลก crypto มีการใช้ในเครื่องมือที่นักพัฒนาใช้สร้าง dApps ในระบบที่ทดสอบและปรับใช้โค้ดโดยอัตโนมัติ (CI/CD) และในเครื่องมือสำหรับนักพัฒนาในชีวิตประจำวัน

แต่ละเวอร์ชันที่ติดมัลแวร์มีโค้ดอันตรายซ่อนอยู่ติดกันมาด้วย ทันทีที่โปรแกรมใดโหลด node-ipc โค้ดดังกล่าวจะทำงานโดยอัตโนมัติ

ภาพหน้าจอจาก MistEye แสดงแพ็กเกจ node-ipc ที่เป็นอันตราย ที่มา: SlowMist ผ่าน X.

ภาพหน้าจอจาก MistEye แสดงแพ็กเกจ node-ipc ที่เป็นอันตราย ที่มา: SlowMist ผ่าน X.

นักวิจัยจาก StepSecurity ค้นพบวิธีที่การโจมตีเกิดขึ้น นักพัฒนาดั้งเดิมของ node-ipc มีที่อยู่อีเมลที่ผูกกับโดเมน atlantis-software[.]net อย่างไรก็ตาม โดเมนดังกล่าวหมดอายุเมื่อวันที่ 10 มกราคม 2025

เมื่อวันที่ 7 พฤษภาคม 2026 ผู้โจมตีได้ซื้อโดเมนเดิมผ่าน Namecheap ซึ่งทำให้พวกเขาควบคุมอีเมลเก่าของนักพัฒนาได้ จากนั้นพวกเขาแค่กด "ลืมรหัสผ่าน" บน npm รีเซ็ตมัน และเข้าสู่ระบบพร้อมสิทธิ์เต็มรูปแบบในการเผยแพร่เวอร์ชันใหม่ของ node-ipc

นักพัฒนาตัวจริงไม่รู้เลยว่าเกิดอะไรขึ้น เวอร์ชันที่เป็นอันตรายอยู่บนระบบนานประมาณสองชั่วโมงก่อนจะถูกลบออก

มัลแวร์ค้นหาข้อมูลรับรองตัวตนกว่า 90 ประเภท

เพย์โหลดที่ฝังไว้ค้นหาข้อมูลรับรองตัวตนของนักพัฒนาและคลาวด์กว่า 90 ประเภท ทั้ง AWS tokens, ข้อมูลลับ Google Cloud และ Azure, SSH keys, Kubernetes configs, GitHub CLI tokens ล้วนอยู่ในรายการ

สำหรับนักพัฒนา crypto มัลแวร์จะเจาะจงบุกไฟล์ .env โดยเฉพาะ ซึ่งมักเก็บคีย์ส่วนตัว ข้อมูลรับรอง RPC node และข้อมูลลับ API ของ exchange

เพื่อลักลอบส่งข้อมูลที่ขโมยออกไป เพย์โหลดใช้ DNS tunneling โดยพื้นฐานแล้วซ่อนไฟล์ไว้ภายในคำขอค้นหาอินเทอร์เน็ตที่ดูเหมือนปกติ เครื่องมือรักษาความปลอดภัยเครือข่ายส่วนใหญ่ไม่สามารถตรวจจับได้

ทีมรักษาความปลอดภัยระบุว่าโปรเจกต์ใดก็ตามที่รัน npm install หรือมีการอัปเดตการพึ่งพาอัตโนมัติในช่วงเวลาสองชั่วโมงนั้น ควรสันนิษฐานว่าถูกโจมตีแล้ว

ขั้นตอนเร่งด่วน ตามคำแนะนำของ SlowMist:

- ตรวจสอบไฟล์ lock สำหรับ node-ipc เวอร์ชัน 9.1.6, 9.2.3 หรือ 12.0.1

- ย้อนกลับไปยังเวอร์ชันล่าสุดที่คุณรู้ว่าปลอดภัย

- เปลี่ยนข้อมูลรับรองตัวตนทุกอย่างที่อาจรั่วไหล

การโจมตีห่วงโซ่อุปทาน (supply chain attacks) บน npm กลายเป็นเรื่องปกติในปี 2026 โปรเจกต์ crypto ได้รับผลกระทบหนักกว่าส่วนใหญ่ เพราะข้อมูลล็อกอินที่ถูกขโมยสามารถเปลี่ยนเป็นเงินที่ถูกขโมยได้อย่างรวดเร็ว

นักคิด crypto ที่ฉลาดที่สุดอ่านจดหมายข่าวของเราแล้ว อยากเข้าร่วมไหม? มาร่วมกับพวกเขาได้เลย

คุณอาจชอบเช่นกัน

หัวหน้า DHS ของทรัมป์ดิ้นรนเพื่อสร้าง 'ความสัมพันธ์เชิงบวกระหว่างมนุษย์' กับผู้กำกับดูแลจากพรรครีพับลิกัน: รายงาน

คริปโตผู้บริโภคแตะ 9.79 แสนล้านดอลลาร์ในไตรมาส 1 ปี 2026 ท่ามกลางการใช้งานรายวันที่พุ่งสูงขึ้น