加密货币诈骗警报:黑客利用 Obsidian 插件部署隐秘恶意软件

TLDR

- 黑客滥用 Obsidian 插件在设备上部署隐蔽恶意软件

- LinkedIn 上的虚假风险投资骗局诱使受害者使用恶意 Obsidian 插件

- PHANTOMPULSE 恶意软件通过 Obsidian 插件和云端保险库传播

- 加密货币用户通过 Telegram 成为 Obsidian 插件攻击目标

- 新骗局利用 Obsidian 插件绕过安全防护并窃取访问权限

随着攻击者利用 Obsidian 插件通过社交工程策略部署隐蔽恶意软件,加密货币用户面临日益严重的威胁。该活动针对金融专业人士,并通过 LinkedIn 和 Telegram 对话传播。此外,滥用 Obsidian 插件使攻击者能够绕过安全工具并执行隐藏代码。

社交工程活动利用 Obsidian 插件作为入侵点

攻击者通过 LinkedIn 发起联系,冒充针对加密货币专业人士的风险投资公司。随后他们将对话转移到 Telegram,多个虚假合作伙伴营造出可信的商业环境。他们说服目标使用 Obsidian 插件访问共享仪表板。

攻击者将 Obsidian 包装成用于金融协作的合法数据库工具。他们提供登录凭据以访问由恶意行为者控制的云端保险库。一旦受害者打开保险库,攻击者就会推送指令以启用 Obsidian 插件同步。

这一步骤触发执行链,木马化的 Obsidian 插件静默运行恶意脚本。该攻击利用内置插件功能执行代码而不触发警报。攻击者利用受信任软件的行为,而非使用传统恶意软件传递方法。

PHANTOMPULSE 恶意软件扩展跨平台威胁

Elastic Security Labs 的安全研究人员发现了一个名为 PHANTOMPULSE 的新型远程访问木马。该恶意软件在 Windows 和 macOS 系统上运行,具有独立的执行路径。它使用 Obsidian 插件作为初始访问向量来部署有效载荷。

在 Windows 上,该恶意软件使用加密加载器和内存执行技术来避免检测。它依赖 AES-256 加密和反射加载在执行期间保持隐蔽。macOS 系统接收混淆的 AppleScript 投放器和备用命令系统。

PHANTOMPULSE 引入了使用区块链交易进行通信的去中心化命令系统。它从跨多个网络的钱包关联链上数据中检索指令。因此,该恶意软件避免依赖中心化服务器,即使在中断情况下也能保持持久性。

加密货币威胁上升凸显受信任工具的弱点

由于不可逆的区块链交易和高价值钱包,加密货币平台仍然是具有吸引力的目标。2025年,攻击者从个人钱包中窃取了超过7.13亿美元,凸显了不断增长的风险。Obsidian 插件为攻击者提供了绕过标准防御的新方法。

该活动展示了合法生产力工具在被滥用时如何成为攻击载体。攻击者利用插件生态系统运行任意代码,而不会触发传统安全警报。组织必须监控并限制在关键环境中使用第三方插件。

安全团队现在建议执行严格的插件策略并限制外部保险库访问。他们还建议在安装或启用 Obsidian 插件之前验证通信来源。意识和控制仍然是防御不断演变的社交工程威胁的关键。

文章 加密货币诈骗警报:黑客利用 Obsidian 插件部署隐蔽恶意软件 首次发表于 CoinCentral。

您可能也会喜欢

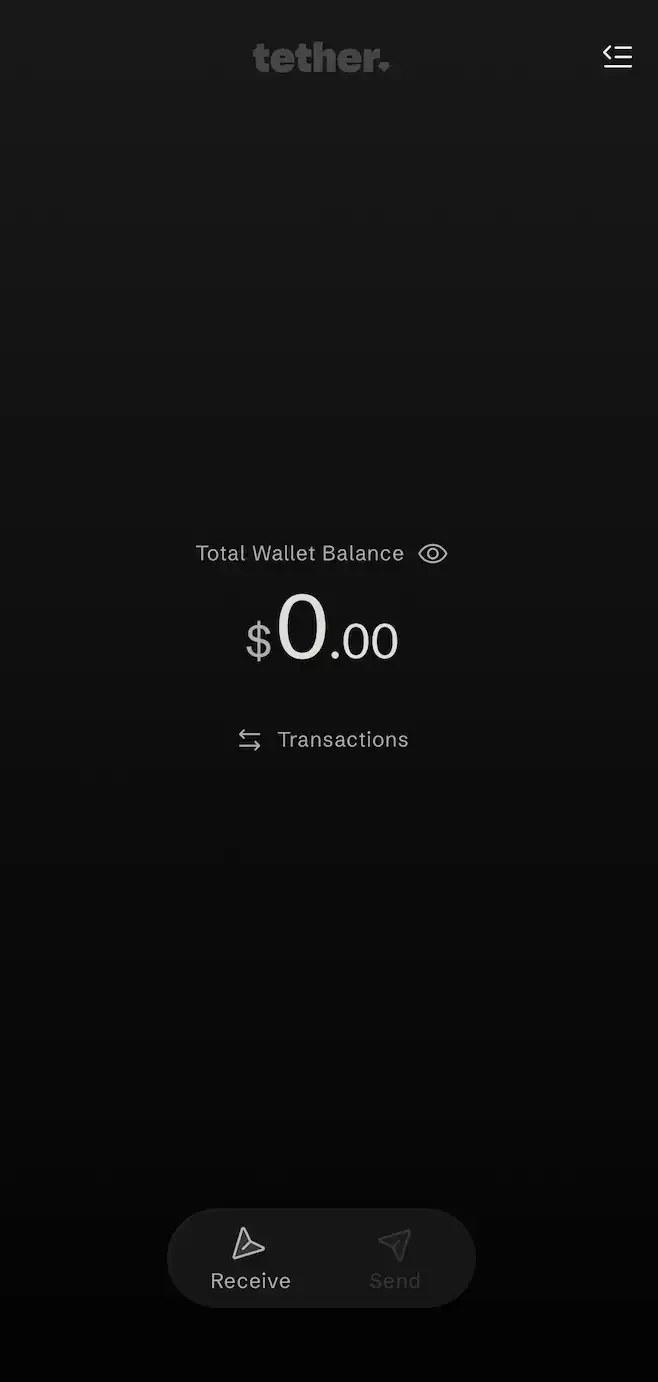

不只是USDT:Tether Wallet正试图接管普通人的支付体系

Fireblocks 推出 Earn 以解锁稳定币收益