访谈 | 稳定币安全是与时间赛跑:Immunefi首席执行官

Immunefi首席执行官Mitchell Amador解释安全公司如何竞相防止稳定币中的下一个十亿美元漏洞利用。

- 随着稳定币采用爆炸性增长,安全基础设施正在努力跟上步伐

- Immunefi首席执行官表示,超过90%的审计项目存在关键漏洞

- 绝大多数项目不使用防火墙等关键安全功能

随着加密货币迈向主流采用,稳定币正成为链上经济的金融支柱。但在资本持续涌入的同时,支撑这些系统的安全基础设施仍然危险地发展不足。

Web3安全公司Immunefi的首席执行官Mitchell Amador认为我们正处于"与时间赛跑"的状态。在这次采访中,他阐述了隐藏在稳定币系统内的真正风险,以及为什么大多数机构尚未为下一个十亿美元级漏洞利用做好准备。

Crypto.news:关于稳定币的当前安全状态,你能告诉我什么?

Mitchell Amador:我们正处于一个勇敢的新世界。我们才刚刚开始发现过去几年使用的安全措施是否真正有效。

一方面,我们已经很长一段时间没有看到重大的稳定币黑客攻击。你可以回顾早期DeFi黑客攻击等事件,或者硅谷银行崩溃期间USDC脱钩等问题——这些都是严重事件,但自那以后我们没有遇到过类似规模的事件。

所以人们对稳定币安全感觉相当不错。但事实是:我们并不真正知道事情是否安全。给你一个比较,想想对MakerDAO、Aave或Compound这样的项目建立信心需要多长时间。用户建立这种信任需要数年时间。稳定币,尤其是去中心化的稳定币,仍然不如这些协议成熟。

我们即将在未来几年向系统中增加另一万亿美元的稳定币流动性。真正的问题是:我们是否准备好在不发生灾难性失败的情况下吸收如此多的价值?我认为我们还不知道答案——而且我们可能会以艰难的方式找出答案。

CN:具体谈谈黑客风险呢?

MA:这是我最担心的风险。我们已经看到金融不稳定事件——脱钩、杠杆解除,甚至救助——我们知道如何管理这些。但对于黑客攻击,总是存在黑天鹅因素。

针对稳定币的大规模黑客攻击可能会使所有加密货币失去合法性。想象一下影响数千亿美元的智能合约漏洞——或者为其他协议提供动力的核心稳定币资产中的漏洞。这不是科幻小说。这是可能的。

从Immunefi的角度来看,我们审计的超过90%的项目都存在关键漏洞——包括稳定币系统。好消息是我们已经取得了很大进展。几年前,几乎我们合作的每个项目都会在几年内经历一次漏洞。今天,这个比例不到一半——仍然很高,但有所改善。

尽管如此,我们基本上是在用可能尚未准备好的代码赌整个生态系统。在压力测试之前,我们不会真正知道。我把它想象成一个倒计时时钟。从USDC或USDT等稳定币部署的那一刻起,关键漏洞利用的风险就开始倒计时。

随着合约变得更加复杂并获得更多功能,风险增加。同时,在时钟的另一边,我们正在竞相改进安全基础设施——漏洞赏金、防火墙、基于AI的漏洞扫描器、黑名单工具。这些都在帮助为倒计时"增加时间"。

竞赛是:我们能否在灾难性黑客攻击发生之前足够快地保护这些系统?

现在,我们正处于这场竞赛的中间——我们可能会成功。我们有可能变得足够安全,以至于大规模失败永远不会发生。但我们还不确定。接下来的两年将是关键。

CN:稳定币中智能合约漏洞的最大来源是什么?

MA:风险与大多数DeFi应用类似——但有一些不同。大多数稳定币不是去中心化的,所以通常没有与治理相关的问题。但你确实有两个主要的漏洞类别:

代码风险——智能合约的编写方式可能使其容易被操纵。我们看到过数学错误、有缺陷的赎回逻辑、预言机被滥用——所有这些都可能导致大规模漏洞利用。这就是一些早期稳定币黑客攻击发生的方式。

访问控制——许多稳定币是中心化的,这意味着有特权功能——如铸造或赎回——由发行者控制。如果有人破坏了这些控制,整个系统可能崩溃。你可能记得PayPal的问题,有人意外铸造了300万亿美元的PYUSD。那只是一个无害的手误——但它显示了可能发生的情况。

金融风险是真实的。我们在SVB危机期间看到了Circle的情况——不是因为不良抵押品,而是因为流动性压力。大量赎回可能会造成"挤兑"情景,即使资产在技术上是存在的。

法律风险也在增加。政府可以而且将会干预。但这些并不是智能合约意义上的"安全"问题——它们是更广泛的安全关切。你需要一套完全不同的工具来管理这些。

CN:你认为机构和银行理解你所描述的风险吗?

Amador:不太理解。他们理解金融和法律风险——那是他们的世界。但当涉及到代码风险时,他们大多只是害怕。

他们知道自己超出了能力范围。他们正在尝试学习,他们正在雇佣加密原生团队,他们正在收购像Privy和Bridge这样的基础设施初创公司。但大多数仍然感到不安全。他们将智能合约漏洞视为他们无法解决的外来问题——他们是对的。

他们对密钥管理和访问控制更为熟悉——这符合他们的传统流程。但一旦你深入加密堆栈,对他们来说就成了陌生领域。

CN:什么会说服他们更快行动?

MA:FOMO。就是这样。他们需要一个商业案例——一个他们不想错过的重大机会。然后他们会投资于理解风险。这就是我们在Immunefi的作用:帮助这些机构弄清楚如何保护自己。

CN:加密项目今天实际上应该做什么来管理智能合约风险?

MA:我们需要以"默认安全"为目标。这是目标。我们现在有强大的工具——模糊测试、形式验证、AI驱动的静态分析——其中许多是我们在Immunefi开创的。但采用率仍然太低。大多数团队仍然将审计和漏洞赏金视为一次性清单。这是不够的。

以下是每个认真的项目应该做的:

AI漏洞检测(PR审查):在合并前对每行新代码进行自动+人工扫描。

审计:传统审计和有数十或数百名黑客审查代码的审计竞赛。

漏洞赏金:与风险中的资金量相关的有意义奖励。

监控解决方案:部署后实时威胁检测。

防火墙:合约级别的"保安",在执行前阻止恶意交易。

如果你运行这个完整堆栈,你就有五个不同的机会在漏洞造成损害前捕获它们。然而,不到1%的项目使用防火墙,不到10%使用AI漏洞工具。这是一个巨大的差距——而且是可以解决的。

CN:是否有其他因素——如语言设计或架构——使合约更安全?

MA:是的,但这取决于应用。更简单的合约总是更安全。这就是为什么ERC-20合约几乎从不被黑客攻击——它们小巧、紧凑且经过充分测试。你的逻辑越复杂,承担的风险就越大。

可升级性是另一个重要因素。它增加了用户体验灵活性,但也引入了后门。理想情况下,只有你使用它——但我们已经看到许多被滥用的案例。尽管如此,今天大多数项目仍选择可升级性,因为这种权衡对采用是值得的。

CN:最后的想法——有什么重要问题没有得到足够讨论?

MA:当然。最大的盲点之一是围绕协议责任。随着更多资金流入链上系统,法律环境将迅速转变。在某个时刻,有人会问:当出现问题时谁负责?我们还没有明确的答案——但它即将到来,并将重塑协议的构建和治理方式。

我思考的另一件事是加密文化的变化程度。它正在成为金融。你能感觉到。早期建设者是意识形态者——去中心化和开放系统的真正信徒。现在我们看到一波金融专业人士以非常不同的方式接近这个领域。这不一定是坏事,但它正在改变精神气质,我们还不知道这种转变的长期后果会是什么。

还有可逆性的问题。随着机构转向链上,他们将开始要求大多数公共链上目前不存在的功能。其中之一是撤销交易的能力。

我认为我们将看到更多的链,甚至可能是主要链,开始提供这种能力,特别是在许可或半许可环境中。这创造了一类新的区块链基础设施,其行为更像传统金融——带有通向开放世界桥梁的围墙花园。

所有这些都与我认为人们忽略的一点相关:加密安全即将迎来它的时刻。今天它仍然被低估,但越来越明显的是,每个主要参与者——从基金到DAO到银行——最终都将依赖链上轨道。

这意味着他们都需要严肃的保护。我认为我们只是处于安全基础设施重大爆发的开始,而且没有人真正准备好它将是什么样子。

您可能也会喜欢

'糟糕的政策'——比特币社区抨击南非的加密货币管控提案

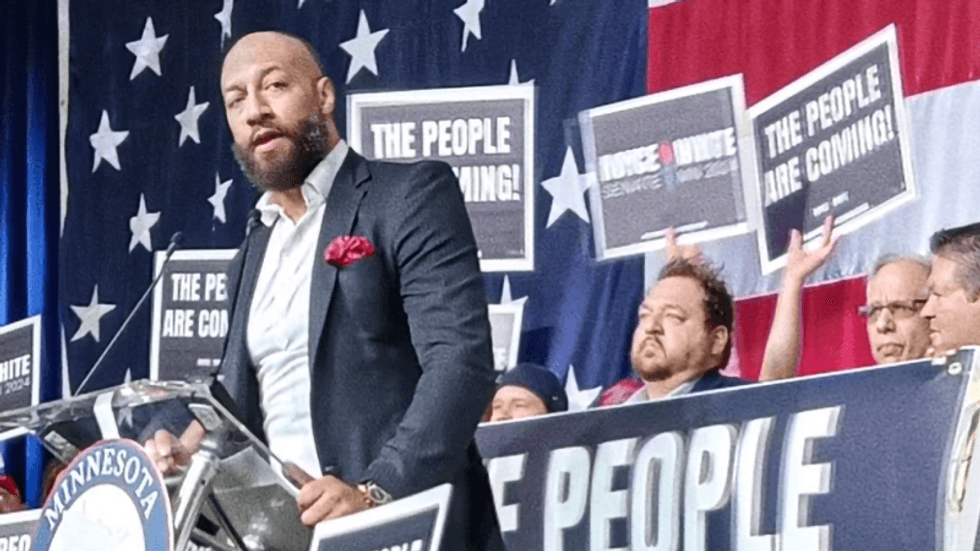

MAGA参议院候选人被法官裁定为家暴施暴者——并被切断与家人的联系