过去一年加密货币漏洞导致超过40亿美元损失

在2025年,加密货币漏洞攻击开局缓慢,但最终累积了超过40亿美元的创纪录金额。根据PeckShield警报数据,该年创下了新纪录,漏洞攻击类型也发生了转变。

加密货币漏洞攻击和黑客事件在2025年加速发展,导致该年成为加密货币盗窃创纪录的一年。过去12个月的特点是针对中心化交易所和智能合约协议系统性漏洞的高度定向攻击。

其他窃取加密货币的方法包括恶意软件、社交工程和针对个人持有者。

PeckShield估计过去一年的总损失为40.4亿美元,同比增长34.2%。2024年的最终估计损失为30.1亿美元。2025年最大的损失来自Bybit黑客攻击,导致超过14亿美元的损失,主要来自ETH盗窃。

总计,加密货币黑客攻击窃取了26.7亿美元,增长24.2%。诈骗的增长更为显著,窃取了13.7亿美元,比前一年增长64.2%。追踪和冻结代币仅成功挽回3.349亿美元,低于2024年的4.885亿美元。

朝鲜占据Web3损失的52%

根据Hacken的数据,朝鲜黑客继续针对Web3项目,占这类项目损失的52%。DeFi漏洞攻击在2025年下半年显著加速,攻击针对新的DEX。这一次,跨链桥攻击较少,因为跨链桥对生态系统的重要性降低。

2025年加密货币漏洞攻击更加多样化,访问控制攻击占比很高。| 来源:Hacken。

2025年加密货币漏洞攻击更加多样化,访问控制攻击占比很高。| 来源:Hacken。

2025年的DeFi漏洞攻击可以依赖更强大的系统来交换或隐藏资金。Tornado Cash仍然是ETH的首选混币器,而黑客也依赖标准DEX路由来快速交换资金。

智能合约漏洞约占所有漏洞攻击的12.8%,盗窃取决于锁定在各种协议中的价值量。当发现已知且相对容易的漏洞时,即使是小型金库或合约也会成为目标,因为一些Web3项目是从先前的合约克隆而来的。

加密货币漏洞攻击针对Web3开发团队

威胁行为者不再进行带有恶意链接的广泛攻击,而是直接针对高价值钱包持有者。Web3团队经常因可访问高价值金库和代币钱包而被选中。

最近的攻击媒介之一是听起来合法的项目,然后发布广告招聘Web3开发人员。面试过程依赖恶意软件感染个人和企业计算机,从而获得钱包访问权限。

恶意软件通常通过合法的会议链接下载,使其能够访问受感染机器上的现有私钥。

攻击者通常可以访问Web3项目或交易所的机器,获得钱包访问权限或更改智能合约的管理员权限。

访问控制是漏洞攻击的主要来源之一,高达53%的黑客攻击归因于某种形式的多签钱包直接访问。其余盗窃取决于用户错误以及智能合约漏洞,特别是未经授权的DeFi代币铸造、提取或跨链桥接。

2026年第一起重大黑客攻击针对TrueBit协议,使用了类似模式,黑客铸造并提取了未经授权数量的代币,窃取了高达2600万美元。

不要只是阅读加密货币新闻。要理解它。订阅我们的时事通讯。免费。

您可能也会喜欢

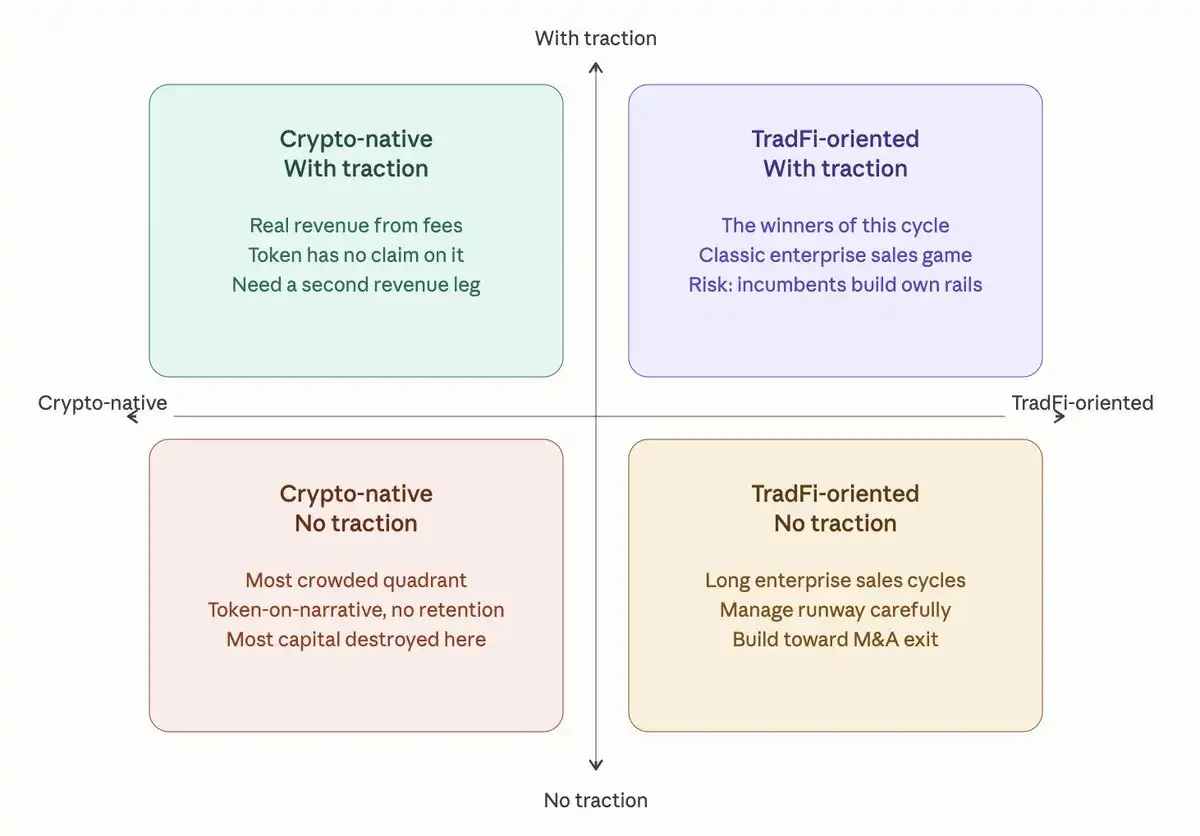

VC 看 2025 加密投资:118 个代币 84% 破发,只有一类公司在闷声赚钱

预测市场战火烧到衍生品,双雄为何同步推出永续合约? | BlockWeeks