Bitrefill 将 Lazarus Group 与员工笔记本电脑黑客攻击及被盗资金联系起来

Bitrefill,一个支持加密货币的电子商务平台,让客户可以使用数字资产购买实体产品和礼品卡,披露了发生在3月1日的网络安全事件。此次入侵使攻击者通过部署恶意软件并重复使用现有的IP和电子邮件基础设施来入侵员工的笔记本电脑,从而获得了访问热钱包和盗取资金的能力。除了财务损失外,Bitrefill确认约18,500笔购买记录的相关信息被暴露,可能泄露了有限的客户数据。重要的是,该公司表示没有证据显示攻击者提取了整个数据库,这表明其目标是经济利益而非大规模数据窃取。调查人员将BlueNoroff Group,一个与Lazarus Group有密切联系的北韩黑客组织,指为该事件的可能参与者或唯一攻击者。

要点总结

- 入侵事件发生在3月1日,通过恶意软件针对员工的笔记本电脑,攻击者利用重复使用的IP和电子邮件基础设施获得立足点。

- 攻击者部署了链上追踪技术,访问了Bitrefill的热钱包以盗取资金,同时试图映射可访问的资产。

- 数据暴露影响了约18,500条购买记录,但Bitrefill声称完整的客户数据库未被访问,只有有限的客户信息可能被泄露。

- 有归因指向与北韩有关的组织,特别是与Lazarus Group有联系的BlueNoroff Group,作为攻击背后的潜在参与者或唯一操作者。

- Bitrefill暂停系统以控制入侵,与执法部门接触,并与多家安全公司合作以加强防御和检测能力。

- 运营已基本恢复正常,Bitrefill报告支付、库存和客户服务正常运作,同时持续进行安全增强。

提及的股票代码:

情绪: 中性

市场背景: 该事件属于加密货币平台面临的持续网络安全威胁的更广泛模式,由资金雄厚的行为者如Lazarus Group及其附属组织所突显。Lazarus仍与该行业一些最引人注目的入侵事件有关,包括2025年2月对一家主要交易所的14亿美元入侵,这塑造了行业风险认知并推动整个生态系统加大安全投资。

为何重要

Bitrefill事件强调了即使是围绕快速按需加密货币服务建立的公司也必须维持严格的运营安全和事件响应协议。攻击载体——恶意软件、凭证重用和受损硬件——突显了对多层防御的需求,这些防御需要超越外围保护,包括强大的端点监控、严格的访问控制和快速遏制措施。在入侵发生后,Bitrefill不仅通过使系统下线来控制即时风险,还聘请外部安全合作伙伴进行全面审查并实施增强措施。这种方法符合更广泛的行业趋势:攻击者越来越善于将传统网络技术与链上侦察相结合以最大化影响,即使是在运营具有强大安全态势的企业上。

该事件还说明了当承保成本落到运营预算时,在保持客户信任和吸收损失之间的紧张关系。Bitrefill表示将从其营运资金中吸收损失,这一决定可能会在该行业的风险管理讨论中产生反响。对用户而言,该事件强化了监控交易活动、警惕异常账户行为以及理解即使提供商正在积极投资防御时安全事件也可能出现的重要性。对运营商和建设者而言,它强调了主动第三方安全审计、持续员工培训以及采用最小权限访问模型以限制任何未来入侵的爆炸半径的价值。

从监管和政策角度来看,与执法部门的披露和协调响应表明私营公司与公共机构在应对跨境网络威胁方面的持续合作。与Lazarus相关的威胁环境长期以来迫使交易所和钱包优先考虑威胁情报共享、用户通知协议和快速事件沟通,以最大限度地减少损害并保持市场完整性。虽然Bitrefill的经历并非独特,但它为日益增长的案例研究集做出了贡献,这些案例研究强调了实时透明的事件后报告和可验证的安全加固措施的必要性。

接下来关注什么

- Bitrefill正在进行的安全审查以及合作公司(Security Alliance、FearsOff Security、Recoveris.io和zeroShadow)发布的任何审计结果。

- 关于公司如何增强内部访问控制和监控能力以降低再次发生可能性的更新。

- 执法部门的披露或官方声明,可能进一步阐明攻击的归因和动机。

- Bitrefill的任何公开帖子或补充通信,澄清客户数据暴露的状态以及可能担心的用户可采取的步骤。

- 行业对类似入侵的广泛响应,包括安全实践的变化、事件响应手册以及跨组织威胁情报共享。

来源与验证

- Bitrefill在X上的官方帖子,详细说明了入侵、其范围和即时响应

- 将BlueNoroff Group和Lazarus Group命名为潜在行为者及其与Lazarus生态系统关系的声明

- 对参与缓解事件的安全公司的公开引用:Security Alliance、FearsOff Security、Recoveris.io、zeroShadow

- Bitrefill的说明,入侵似乎未访问整个客户数据库,损失将从运营资本中吸收

Bitrefill入侵凸显加密货币零售生态系统的安全教训

Bitrefill的经历是一个鲜明的提醒,针对支持加密货币业务的网络威胁是多方面的,将经典恶意软件和凭证盗窃与专注于区块链的侦察相结合。该公司的快速遏制,加上与多个安全专家的合作,展示了一个实用的事件响应模型,该领域的其他人可以效仿。虽然攻击者的明显目标似乎是经济利益,但数万条购买记录的暴露——在一个连接加密货币钱包与日常购买的平台下——作为关于数据泄露、隐私考虑以及持续需要严格访问治理的警示。

在更广泛的加密货币市场中,该事件与持续的模式相吻合,即高调入侵测试安全控制的极限,并迫使运营商在客户信任与实际风险管理之间取得平衡。行业讨论中提到的Bybit事件突显了一个特别激进的威胁环境,攻击者利用复杂技术和持续活动。随着平台扩展服务,包括礼品卡和法币入口,确保端到端用户旅程的安全——从身份验证到交易结算——变得更加重要。Bitrefill对全面安全升级的承诺,包括外部审计和加强内部流程,符合该行业在2026年及以后的审慎标准。

本文最初发布为Bitrefill Links Lazarus Group to Employee Laptop Hack, Stolen Funds,刊登在Crypto Breaking News——您值得信赖的加密货币新闻、Bitcoin新闻和区块链更新来源。

您可能也会喜欢

AI抢走了你的内存条

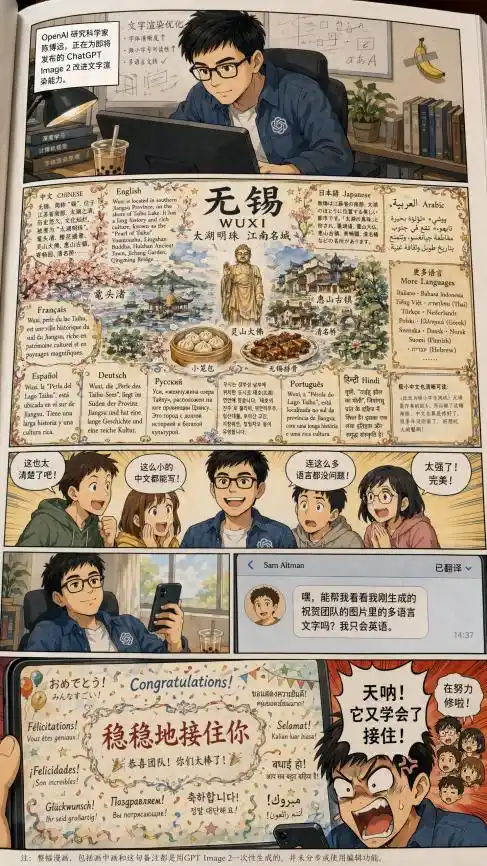

那个在OpenAI修中文的人