Campanie cu Aplicație Falsă "Red Alert": Lecții CX din Exploatarea Malware Condusă de Criză

Când panica devine o sarcină utilă: Ce trebuie să învețe liderii CX din campania aplicației false "Red Alert"

Imaginați-vă acest lucru.

Telefonul dvs. vibrează la ora 2:17 dimineața.

Un mesaj pretinde că este o actualizare urgentă pentru o aplicație de urgență care salvează vieți.

Faceți clic. Instalați. Plus, aveți încredere.

Acum imaginați-vă că clienții dvs. fac același lucru.

Aceasta este povestea reală din spatele celei mai recente amenințări descoperite de . Compania a identificat o campanie Android malițioasă care răspândește o versiune falsă a aplicației de urgență "Red Alert" din Israel. Aplicația legitimă este operată de . Versiunea falsă o imită convingător.

Rezultatul? Date SMS furate, liste de contacte și informații precise de localizare. Toate colectate sub acoperirea urgenței și siguranței publice.

Pentru liderii CX și EX, aceasta nu este doar un titlu de securitate cibernetică. Este o lecție magistrală în ruperea încrederii, fragmentarea parcursului și exploatarea crizelor.

Să analizăm ce s-a întâmplat și ce înseamnă pentru strategia experienței clienților.

Ce s-a întâmplat în campania aplicației false "Red Alert"?

Pe scurt: atacatorii au exploatat urgența provocată de criză pentru a distribui o aplicație Android troianizată prin falsificarea SMS.

Conform raportului de informații despre amenințări al CloudSEK, atacatorii au distribuit un APK fals care imita aplicația oficială de avertizare de urgență "Red Alert" din Israel. Campania a apărut în contextul conflictului Israel-Iran în curs, când cererea publică pentru alerte în timp real a crescut brusc.

Aplicația malițioasă:

- A reprodus fidel interfața de utilizator a aplicației legitime

- A solicitat permisiuni de risc ridicat în timpul integrării

- A colectat date SMS, contacte și localizare precisă

- A exfiltrat date către infrastructura controlată de atacatori

A continuat chiar să ofere funcționalitate de tip alertă pentru a menține credibilitatea.

Acest detaliu este critic.

Malware-ul nu a atacat doar. A susținut iluzia de valoare.

De ce ar trebui să le pese liderilor CX și EX?

Pentru că această campanie transformă în armă chiar pilonii experienței moderne a clienților: încrederea, urgența și dependența digitală.

Ecosistemele CX de astăzi se bazează pe:

- Notificări în timp real

- Angajament bazat pe SMS

- Parcursuri conduse de aplicații

- Platforme de comunicare de criză

Atacatorii au exploatat toate cele patru.

Dacă organizația dvs. operează în fintech, sănătate, telecomunicații, servicii publice sau retail, folosiți mecanisme de angajament similare. Clienții dvs. sunt instruiți să răspundă rapid la alerte.

Diferența dintre angajament și exploatare este acum extrem de mică.

Cum a funcționat atacul din punct de vedere tehnic?

Malware-ul a folosit tehnici avansate de evaziune pentru a ocoli verificările de securitate de bază.

Analiza tehnică a CloudSEK a identificat:

- Falsificarea semnăturii

- Falsificarea instalatorului

- Obfuscare bazată pe reflecție

- Încărcare multi-etapă a sarcinii utile

Odată activată, aplicația a colectat date sensibile și le-a trimis către puncte finale precum api[.]ra-backup[.]com/analytics/submit.php.

Într-un mediu de conflict, aceasta are implicații dincolo de fraudă.

Datele de localizare ar putea cartografia activitatea adăposturilor.

Interceptarea SMS-urilor ar putea expune mesaje operaționale.

Listele de contacte ar putea permite valuri de phishing țintite.

Aceasta devine risc de securitate fizică, nu doar compromitere digitală.

Așa cum a declarat Shobhit Mishra, Cercetător în Informații despre Amenințări la CloudSEK:

Această declarație ar trebui să rezoneze profund cu liderii CX.

Ce este exploatarea crizelor și de ce trebuie echipele CX să o înțeleagă?

Exploatarea crizelor este utilizarea strategică a fricii și urgenței pentru a manipula comportamentul digital la scară largă.

Clienții moderni trăiesc în ecosisteme de notificări. În situații de urgență, aceștia suspendă scepticismul. Acționează rapid. Au încredere în semnalele de autoritate.

Atacatorii știu acest lucru.

Pentru echipele CX, momentele de criză creează trei vulnerabilități:

- Accelerarea luării deciziilor

- Comportament redus de verificare

- Dependență mai mare de punctele de contact digitale

Hărțile dvs. de parcurs rareori iau în considerare interceptarea malițioasă a încrederii.

Ar trebui.

Cum se conectează acest lucru cu fragmentarea parcursului?

Fragmentarea parcursului apare atunci când clienții se deplasează pe canale fără verificare sau context consistent.

Această campanie a exploatat fragmentarea în trei moduri:

1. SMS ca punct de intrare

Atacatorii au folosit mesaje SMS falsificate pentru a determina instalarea. SMS-ul rămâne unul dintre cele mai de încredere canale la nivel global.

Totuși, mulți lideri CX tratează SMS-ul ca pe un instrument pur de angajament, nu ca o suprafață de securitate.

2. Parcursuri ale aplicațiilor încărcate lateral

APK-ul malițios a fost distribuit în afara magazinelor oficiale de aplicații. Multe organizații nu educă clienții despre riscurile încărcării laterale.

Dacă clienții dvs. instalează actualizări din linkuri, aveți o lacună de vulnerabilitate.

3. Orbirea permisiunilor la integrare

Aplicația falsă a solicitat agresiv permisiuni. Versiunea legitimă nu a făcut-o.

Totuși, majoritatea utilizatorilor nu compară domeniile de permisiuni. Ei fac clic pe "Permitere".

Aceasta este o provocare de design UX și alfabetizare digitală.

Ce modele strategice dezvăluie acest lucru?

Constatările CloudSEK subliniază un model mai larg: atacatorii transformă din ce în ce mai mult în armă crizele din lumea reală și instituțiile de încredere.

Acest model include:

- Imitarea platformelor de siguranță publică

- Exploatarea tensiunilor geopolitice

- Valorificarea canalelor de notificare cu volum mare

- Încorporarea de malware în aplicații cu aspect funcțional

Aceasta este inginerie emoțională la scară largă.

Strategia CX trebuie acum să încorporeze gândire adversă.

Ce cadru pot folosi liderii CX pentru a construi reziliență digitală?

Iată un cadru practic pentru alinierea securității orientate spre experiență.

Modelul TRUST-LENS

T – Modelarea amenințărilor în parcursuri

Cartografiați unde atacatorii ar putea imita marca dvs.

R – Guvernanța canalelor în timp real

Auditați fluxurile SMS, e-mail, push și WhatsApp pentru riscul de falsificare.

U – Îndemnuri de educare a utilizatorilor

Încorporați micro-text care învață comportament sigur de descărcare.

S – Aplicarea distribuției doar în magazin

Descurajați încărcarea laterală prin design de aplicație și mesagerie.

T – Transparență în timpul crizelor

Comunicați clar canalele oficiale în perioadele de risc ridicat.

L – Cel mai mic privilegiu în mod implicit

Limitați agresiv permisiunile aplicației.

E – Integrarea inteligenței externe

Asociați-vă cu platforme predictive de amenințări precum CloudSEK.

N – Standarde de autentificare a notificărilor

Adoptați verificare criptografică și marcatori vizibili de încredere.

S – Consiliul de guvernanță Securitate-CX

Eliminați silozurile între securitate, CX, produs și comunicații.

Acest model aliniază designul experienței cu informațiile proactive despre amenințări.

Care sunt capcanele comune pe care echipele CX trebuie să le evite?

Capcana 1: Tratarea securității ca problemă a IT

Securitatea este o problemă de încredere. Încrederea este o problemă CX.

Capcana 2: Supraîncărcarea utilizatorilor cu permisiuni

Fiecare solicitare de permisiune erodează credibilitatea.

Capcana 3: Ignorarea manualelor de criză

Momentele de criză amplifică ratele de succes ale atacurilor.

Capcana 4: Lipsa fluxurilor de amenințări în timp real

Fără inteligență predictivă, foaia de parcurs CX rămâne în urmă față de atacatori.

Perspective cheie pentru liderii CX și EX

- Urgența este un multiplicator de vulnerabilitate.

- Atacurile de imitare imită acum valoarea funcțională.

- Furtul datelor de localizare poate deveni risc fizic.

- Comunicările de criză necesită design consolidat.

- Echipele în silozuri creează puncte oarbe pe care atacatorii le exploatează.

Postura de securitate definește acum percepția mărcii.

Cum ar trebui organizațiile să operaționalizeze acest lucru?

Treceți de la alerte reactive la guvernanță predictivă.

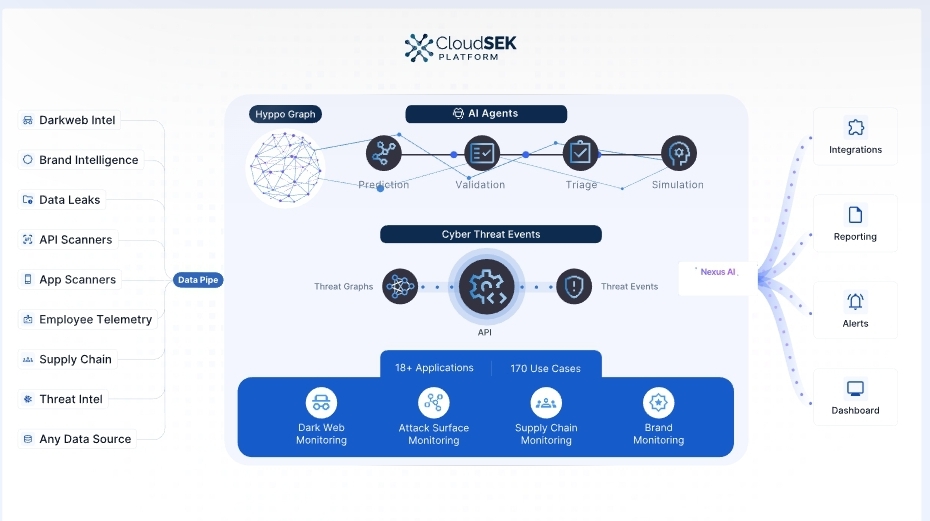

CloudSEK se poziționează ca o platformă predictivă de informații despre amenințări cibernetice. Modelul său SaaS nativ în cloud cartografiază continuu amprentele digitale și identifică căile de atac emergente.

Pentru liderii CX, aceasta înseamnă:

- Integrarea informațiilor despre amenințări în analiza parcursurilor

- Monitorizarea conversațiilor pe dark web privind imitarea mărcii

- Urmărirea domeniilor falsificate și variantelor APK

- Blocarea proactivă a indicatorilor de compromitere

Valorile experienței digitale trebuie acum să includă indicatori de risc de încredere.

Întrebări frecvente: Ce întreabă liderii CX

Cum pot echipele CX să detecteze devreme riscurile de imitare?

Asociați-vă cu furnizori de informații despre amenințări și monitorizați domeniile falsificate, variantele APK și tendințele de phishing SMS.

De ce sunt aplicațiile de urgență deosebit de atractive pentru atacatori?

Creează urgență, reduc scepticismul și justifică permisiuni de risc ridicat.

Ar trebui echipele CX să dețină educația în securitate a clienților?

Da. Alfabetizarea în securitate îmbunătățește calitatea experienței și încrederea în marcă.

Cum reducem riscul de încărcare laterală?

Promovați doar linkuri către magazine oficiale de aplicații. Adăugați avertismente în aplicație despre actualizări neoficiale.

Poate inteligența predictivă să îmbunătățească rezultatele CX?

Da. Reduce pierderea legată de încălcări și păstrează capitalul de încredere.

Concluzii acționabile pentru profesioniștii CX

- Cartografiați scenariile de criză de risc ridicat în arhitectura parcursului dvs.

- Auditați toate fluxurile SMS și de notificări push pentru expunerea la falsificare.

- Aliniați liderii de securitate și CX într-un forum lunar de guvernanță.

- Încorporați mesaje de transparență a permisiunilor în UX-ul de integrare.

- Promovați agresiv canalele oficiale de distribuție în perioadele de criză.

- Adoptați monitorizarea predictivă a informațiilor despre amenințări pentru imitarea mărcii.

- Urmăriți valorile de încredere alături de NPS și CSAT.

- Creați manuale de comunicare specifice crizelor cu semnături digitale verificate.

Campania falsă "Red Alert" nu este doar o știre despre malware.

Este un avertisment despre viitorul încrederii digitale.

Într-o lume în care panica devine sarcină utilă, liderii CX trebuie să proiecteze nu doar pentru încântare, ci și pentru apărare.

Pentru că atunci când clienții fac clic de frică, marca dvs. poartă consecința.

The post Fake "Red Alert" App Campaign: CX Lessons from Crisis-Driven Malware Exploitation appeared first on CX Quest.

Poate îți place și

Mastercard folosește un Stablecoin emis de o bancă pentru a decontare tranzacții cu cardul pe Ethereum

Binance Anunță Funcția AI Agent Mult Așteptată