假"红色警报"应用程序活动:危机驱动型恶意软件利用的客户体验教训

当恐慌成为攻击载荷:CX领导者必须从假"红色警报"应用程序活动中学到什么

想象一下这个场景。

凌晨2:17,你的手机嗡嗡作响。

一条消息声称是救命紧急应用程序的紧急更新。

你点击。你安装。而且,你信任。

现在想象你的客户也在做同样的事情。

这就是最新威胁背后的真实故事。该公司已识别出一个恶意Android活动,传播以色列"红色警报"紧急应用程序的假版本。合法应用程序由运营。假版本令人信服地模仿了它。

结果如何?被盗的短信数据、联系人列表和精确位置信息。所有这些都在紧急和公共安全的掩护下被收集。

对于CX和EX领导者来说,这不仅仅是网络安全头条新闻。这是关于信任崩溃、旅程碎片化和危机利用的大师课。

让我们分析发生了什么以及这对客户体验策略意味着什么。

假"红色警报"应用程序活动中发生了什么?

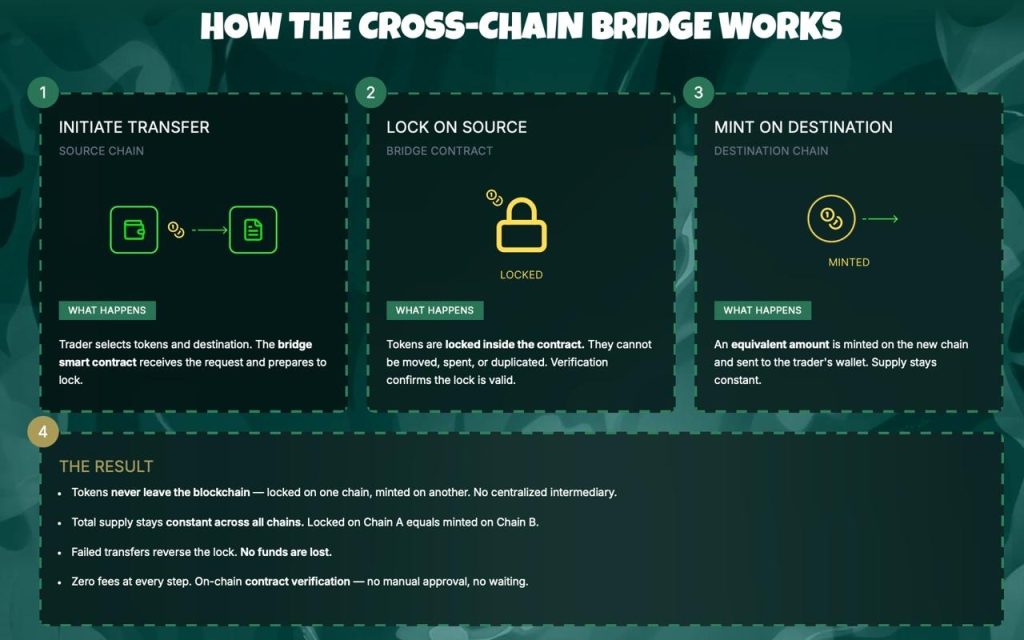

简而言之:攻击者利用危机驱动的紧迫性,通过短信欺骗分发木马化的Android应用程序。

根据CloudSEK的威胁情报报告,攻击者分发了一个模仿以色列官方"红色警报"紧急警告应用程序的假APK。该活动在以色列-伊朗冲突持续期间出现,当时公众对实时警报的需求激增。

恶意应用程序:

- 密切复制了合法应用程序的用户界面

- 在入职期间请求高风险权限

- 收集短信数据、联系人和精确位置

- 将数据泄露到攻击者控制的基础设施

它甚至继续提供警报式功能以维持可信度。

这个细节至关重要。

恶意软件不仅仅是攻击。它维持了价值的假象。

为什么CX和EX领导者应该关心?

因为这个活动将现代客户体验的支柱武器化:信任、紧迫性和数字依赖性。

当今的CX生态系统依赖于:

- 实时通知

- 基于短信的互动

- 应用程序驱动的旅程

- 危机沟通平台

攻击者利用了所有这四个方面。

如果您的组织在金融科技、医疗保健、电信、公共服务或零售领域运营,您会使用类似的互动机制。您的客户被训练快速响应警报。

互动和利用之间的区别现在非常微妙。

攻击在技术上是如何运作的?

恶意软件使用先进的规避技术来绕过基本安全检查。

CloudSEK的技术分析识别出:

- 签名欺骗

- 安装程序欺骗

- 基于反射的混淆

- 多阶段载荷加载

一旦激活,该应用程序收集敏感数据并将其发送到诸如api[.]ra-backup[.]com/analytics/submit.php之类的端点。

在冲突环境中,这具有超越欺诈的影响。

位置数据可以绘制避难所活动地图。

短信拦截可能暴露作战消息。

联系人列表可以启用有针对性的钓鱼波。

这成为物理安全风险,而不仅仅是数字妥协。

正如CloudSEK的威胁情报研究员Shobhit Mishra所说:

这一声明应该引起CX领导者的深刻共鸣。

什么是危机利用,为什么CX团队必须理解它?

危机利用是战略性地使用恐惧和紧迫性来大规模操纵数字行为。

现代客户生活在通知生态系统中。在紧急情况下,他们暂停怀疑。他们迅速行动。他们信任权威信号。

攻击者知道这一点。

对于CX团队来说,危机时刻会产生三个漏洞:

- 决策加速

- 验证行为减少

- 对数字接触点的依赖性更高

您的旅程地图很少考虑恶意拦截信任。

它们应该。

这如何与旅程碎片化联系起来?

当客户在没有一致验证或上下文的情况下跨渠道移动时,就会发生旅程碎片化。

这个活动以三种方式利用了碎片化:

1. 短信作为入口点

攻击者使用伪造的短信消息来推动安装。短信仍然是全球最受信任的渠道之一。

然而,许多CX领导者将短信视为纯粹的互动工具,而不是安全表面。

2. 侧载应用程序旅程

恶意APK是在官方应用商店之外分发的。许多组织没有教育客户有关侧载风险。

如果您的客户从链接安装更新,您就存在漏洞缺口。

3. 入职权限盲目性

假应用程序积极请求权限。合法版本没有。

然而,大多数用户不会比较权限范围。他们点击"允许"。

这是UX设计和数字素养挑战。

这揭示了什么战略模式?

CloudSEK的发现强调了一个更广泛的模式:攻击者越来越多地将现实世界的危机和可信机构武器化。

这种模式包括:

- 冒充公共安全平台

- 利用地缘政治紧张局势

- 利用大容量通知渠道

- 在功能外观的应用程序中嵌入恶意软件

这是大规模的情感工程。

CX策略现在必须纳入对抗性思维。

CX领导者可以使用什么框架来构建数字弹性?

这是体验驱动的安全对齐的实用框架。

TRUST-LENS模型

T – 旅程内的威胁建模

绘制攻击者可能冒充您品牌的位置。

R – 实时渠道治理

审计短信、电子邮件、推送和WhatsApp流程的欺骗风险。

U – 用户教育提示

嵌入教授安全下载行为的微文案。

S – 仅商店分发执行

通过应用程序设计和消息传递阻止侧载。

T – 危机期间的透明度

在高风险时期清楚地传达官方渠道。

L – 默认最小权限

积极限制应用程序权限。

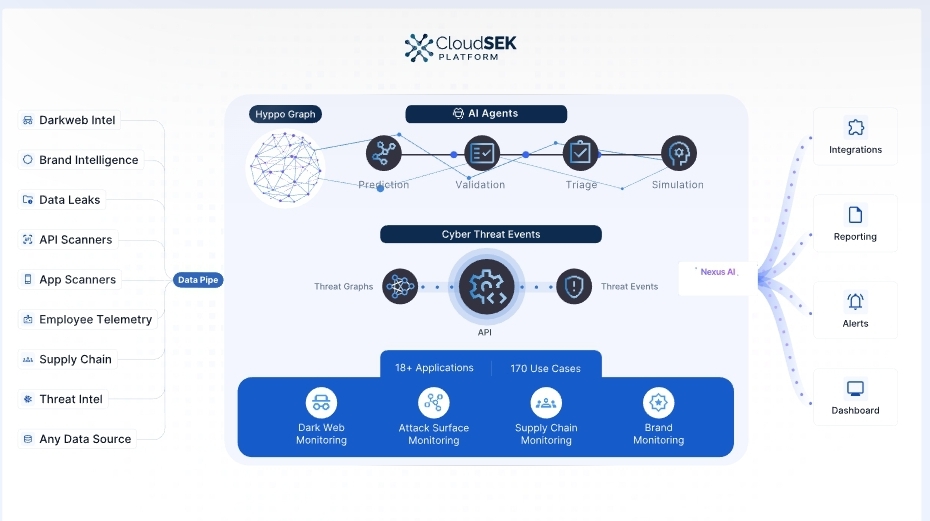

E – 外部情报整合

与CloudSEK等预测性威胁平台合作。

N – 通知认证标准

采用加密验证和可见的信任标记。

S – 安全-CX治理委员会

打破安全、CX、产品和通信之间的孤岛。

该模型将体验设计与主动威胁情报保持一致。

CX团队必须避免的常见陷阱是什么?

陷阱1:将安全视为IT的问题

安全是信任问题。信任是CX问题。

陷阱2:用权限让用户负担过重

每个权限请求都会侵蚀可信度。

陷阱3:忽视危机手册

危机时刻会放大攻击成功率。

陷阱4:没有实时威胁反馈

没有预测性情报,您的CX路线图落后于攻击者。

CX和EX领导者的关键见解

- 紧迫性是漏洞倍增器。

- 冒充攻击现在模仿功能价值。

- 位置数据盗窃可能成为物理风险。

- 危机沟通需要强化设计。

- 孤立的团队会产生攻击者利用的盲点。

安全态势现在定义了品牌认知。

组织应该如何操作化这一点?

从被动警报转向预测性治理。

CloudSEK将自己定位为预测性网络威胁情报平台。其云原生SaaS模型持续绘制数字足迹并识别新兴攻击路径。

对于CX领导者来说,这意味着:

- 将威胁情报整合到旅程分析中

- 监控围绕品牌冒充的暗网讨论

- 跟踪伪造的域名和APK变体

- 主动阻止妥协指标

数字体验指标现在必须包括信任风险指标。

常见问题:CX领导者在问什么

CX团队如何及早检测冒充风险?

与威胁情报提供商合作,监控伪造的域名、APK变体和短信钓鱼趋势。

为什么紧急应用程序对攻击者特别有吸引力?

它们制造紧迫性,减少怀疑,并证明高风险权限的合理性。

CX团队应该负责客户安全教育吗?

是的。安全素养提高了体验质量和品牌信任。

我们如何降低侧载风险?

仅推广官方应用商店链接。在应用程序中添加有关非官方更新的警告。

预测性情报能改善CX结果吗?

是的。它减少了与违规相关的流失并保留了信任资产。

CX专业人士的可操作要点

- 在您的旅程架构中绘制高风险危机场景。

- 审计所有短信和推送通知流程以应对欺骗暴露。

- 在每月治理论坛中协调安全和CX领导者。

- 在入职UX中嵌入权限透明度消息。

- 在危机期间积极推广官方分发渠道。

- 采用预测性威胁情报监控品牌冒充。

- 跟踪信任指标以及NPS和CSAT。

- 创建具有经过验证的数字签名的危机特定沟通手册。

假"红色警报"活动不仅仅是恶意软件新闻。

这是关于数字信任未来的警告。

在恐慌成为载荷的世界中,CX领导者必须设计的不仅仅是愉悦,而是防御。

因为当客户在恐惧中点击时,您的品牌承担了后果。

帖子 假"红色警报"应用程序活动:从危机驱动的恶意软件利用中获得的CX教训 首次出现在 CX Quest。

您可能也会喜欢

WLFI价格预测目标$0.20,Justin Sun起诉World Liberty Financial,Pepeto持有100倍早期入场机会

巴西:渐进式宽松路径不变——渣打银行