Berita Peretasan Kripto: Peretas Korea Utara Memanfaatkan EtherHiding untuk Pencurian Kripto

Peretas Korea Utara mengerahkan malware baru untuk mencuri cryptocurrency menggunakan EtherHiding tanpa terdeteksi, yang melambangkan fajar serangan siber berbasis blockchain.

Menurut tim keamanan siber, UNC5342, kelompok yang disponsori negara, adalah negara pertama yang menggunakan EtherHiding untuk serangan malware dan pencurian crypto.

Menurut Google Threat Intelligence Group (GTIG), yang dilaporkan oleh The Hacker News, metode ini menyertakan kode berbahaya dalam bentuk kontrak pintar pada blockchain seperti Ethereum dan BNB Smart Chain (BSC).

Dengan mengubah blockchain menjadi "dead drop" terdesentralisasi, para penyerang membuat penindakan menjadi rumit, dan tidak jelas dari mana serangan berasal.

Ini juga memberi penyerang kemampuan untuk memperbarui malware kontrak pintar sesuka hati sambil mengalami kontrol dinamis dengan biaya pembaruan gas fee yang rendah.

Rekayasa Sosial Licik Menargetkan Pengembang melalui LinkedIn

Dijuluki kampanye peretasan "Contagious Interview", UNC5342 adalah kampanye rekayasa sosial yang canggih.

Penyerang membuat profil LinkedIn yang meniru perekrut dan memancing target mereka ke saluran Telegram atau Discord. Di sana, mereka membujuk korban untuk menjalankan kode berbahaya yang disamarkan sebagai tes pekerjaan.

Tujuan utamanya adalah untuk mendapatkan akses tidak sah ke perangkat pengembang, mencuri informasi sensitif, dan menyita aset crypto. Tindakan ini sejalan dengan tujuan ganda Korea Utara yaitu spionase siber dan keuntungan finansial.

Rantai Malware Multi-Tahap yang Kompleks

Rantai infeksi ini untuk Windows, macOS, dan Linux. Pertama, menggunakan downloader yang muncul sebagai JavaScript yang terlihat seperti paket npm.

Tahap selanjutnya adalah BeaverTail, yang digunakan untuk mencuri dompet cryptocurrency, dan JADESNOW, yang dapat berinteraksi dengan kontrak pintar Ethereum untuk mengunduh InvisibleFerret.

InvisibleFerret, versi JavaScript dari backdoor Python, memungkinkan pencurian data jangka panjang dan manajemen jarak jauh komputer yang terinfeksi.

Malware tersebut juga telah menginstal interpreter Python portabel untuk menjalankan pencuri kredensial tambahan yang terkait dengan alamat Ethereum.

Era Baru Ancaman Siber Berbasis Blockchain

Peneliti keamanan siber mengatakan ini adalah peningkatan serius dalam ancaman siber. Penindakan penegak hukum terhambat oleh sifat "bulletproof" dari lapisan host, yang didasarkan pada teknologi blockchain.

Menurut tim keamanan Google, penggunaan beberapa blockchain dalam EtherHiding oleh penyerang sangat signifikan. Ini menunjukkan bagaimana penjahat siber beradaptasi dengan memanfaatkan teknologi baru untuk keuntungan mereka.

Wawasan ini mengungkapkan bahwa aktor yang didukung negara memanfaatkan teknologi terdesentralisasi untuk pencurian crypto dan spionase. Ini menandai evolusi yang mengkhawatirkan dalam ancaman siber global.

Postingan Berita Peretasan Crypto: Peretas Korea Utara Memanfaatkan EtherHiding untuk Pencurian Crypto pertama kali muncul di Live Bitcoin News.

Anda Mungkin Juga Menyukai

'Orang-orang sangat marah': Kritikus terkejut saat Trump menerima lebih banyak kabar buruk

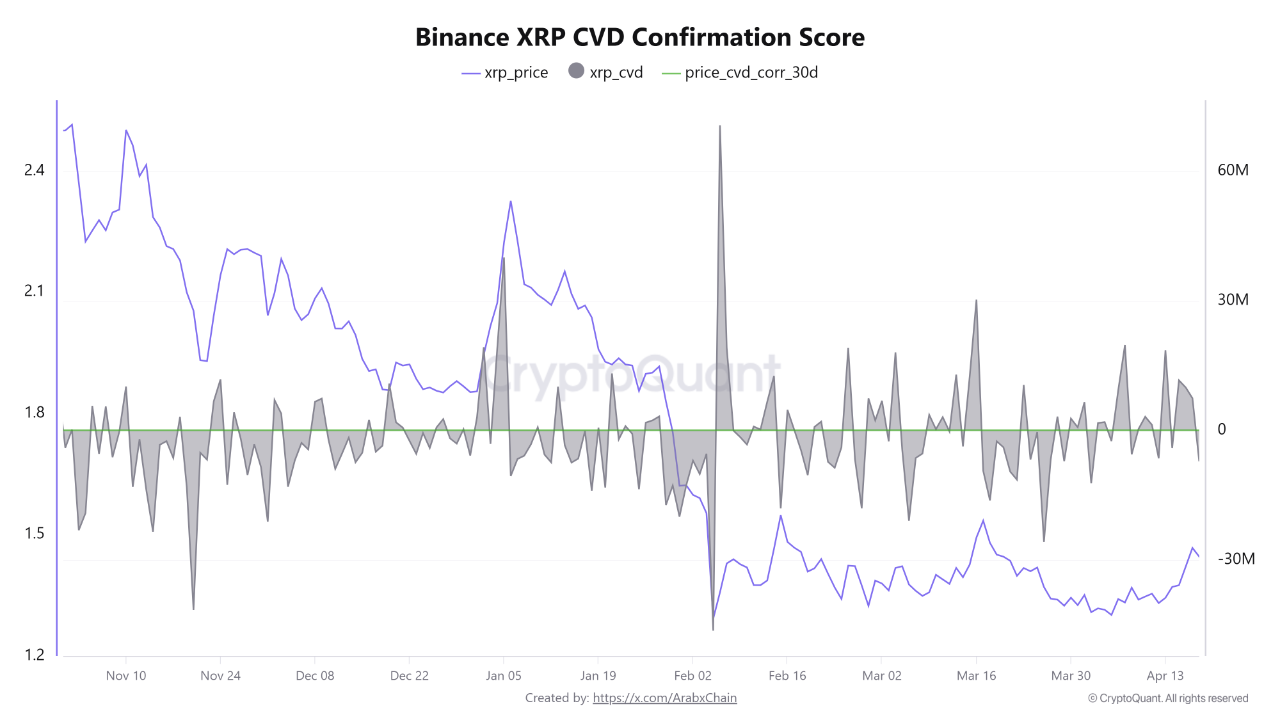

XRP Berjuang untuk Momentum Bullish karena CVD Negatif Menandakan Permintaan Pembeli Lemah di Binance