ZachXBT: Setelah meretas balik peralatan peretas Korea Utara, saya memahami "mode kerja" mereka

Oleh ZachXBT

Dikompilasi oleh Azuma, Daily Planet

Catatan Editor: Peretas Korea Utara selalu menjadi ancaman utama bagi pasar cryptocurrency. Di masa lalu, korban dan profesional keamanan industri hanya bisa menyimpulkan pola perilaku peretas Korea Utara dengan merekayasa balik insiden keamanan terkait. Namun, kemarin, detektif on-chain terkenal ZachXBT, dalam tweet terbaru, mengutip investigasi dan analisis oleh peretas topi putih yang berhasil meretas balik peretas Korea Utara. Analisis proaktif ini mengungkap metode kerja peretas Korea Utara untuk pertama kalinya, berpotensi memberikan wawasan positif untuk langkah-langkah keamanan preventif bagi proyek-proyek industri.

Berikut adalah teks lengkap dari ZachXBT, dikompilasi oleh Odaily Planet Daily.

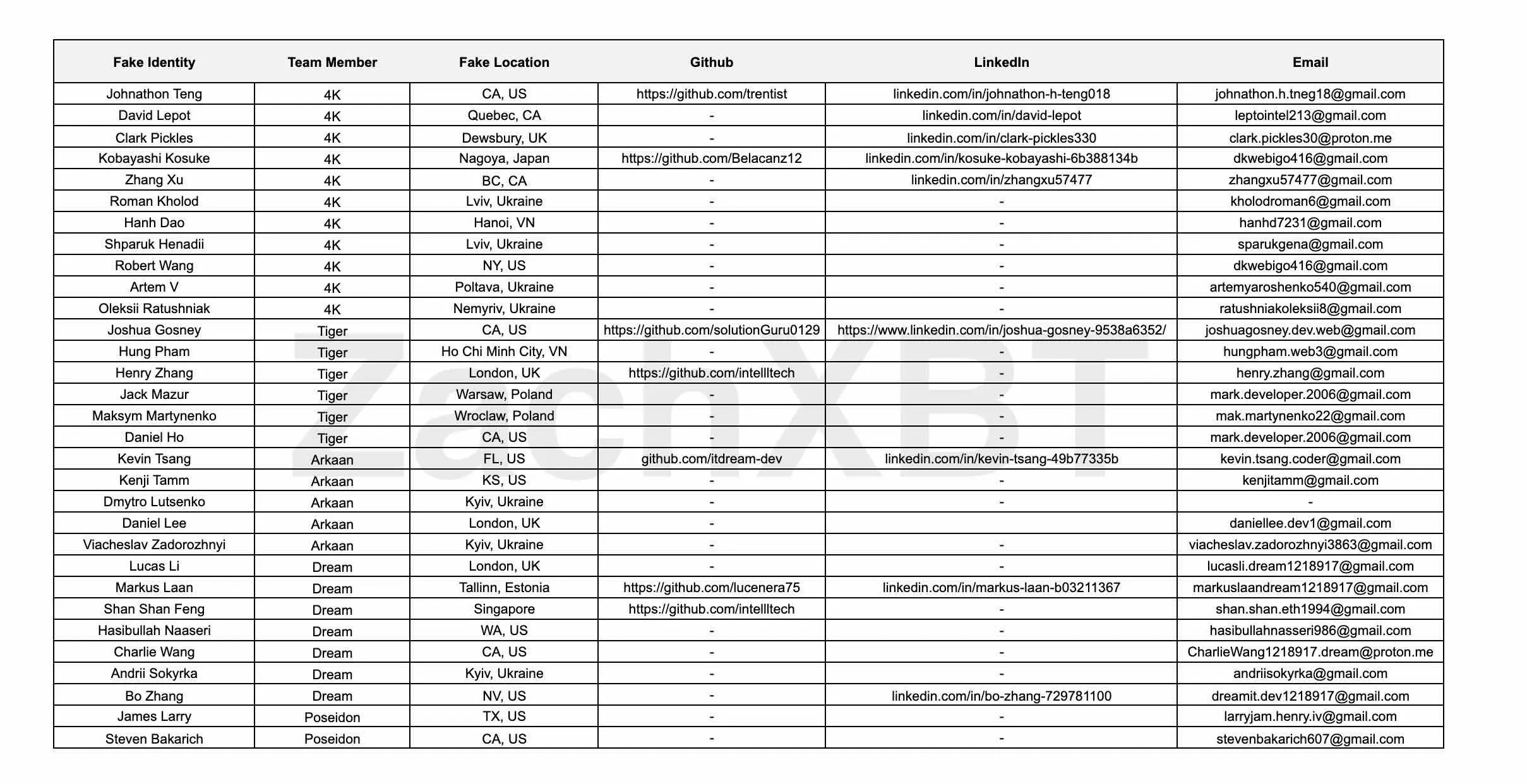

Seorang peretas anonim baru-baru ini mengkompromikan perangkat pekerja IT Korea Utara, mengungkapkan bagaimana tim teknis beranggotakan lima orang mengoperasikan lebih dari 30 identitas palsu, menggunakan ID palsu yang dikeluarkan pemerintah dan membeli akun Upwork dan LinkedIn untuk menyusup ke berbagai proyek pengembangan.

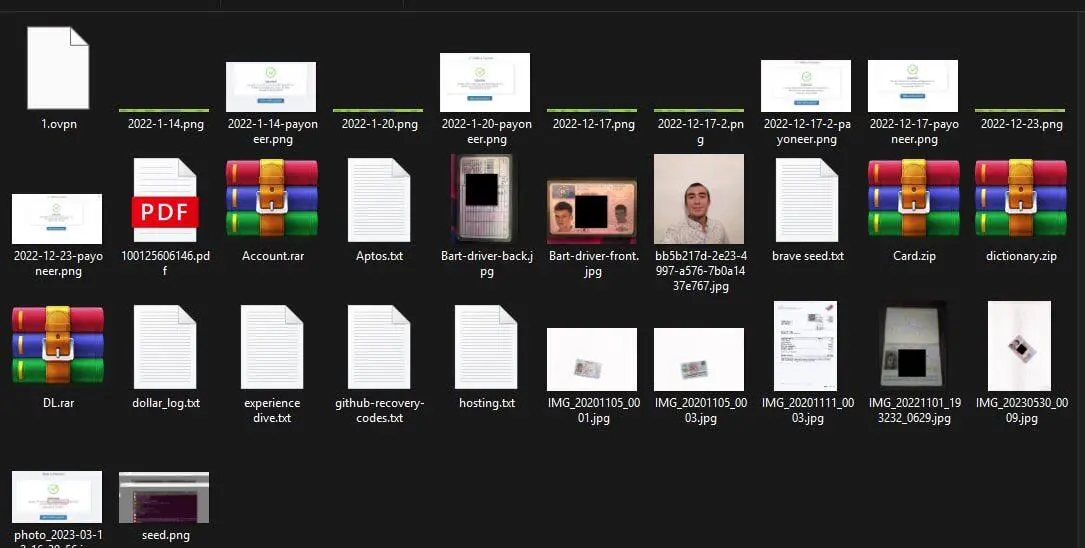

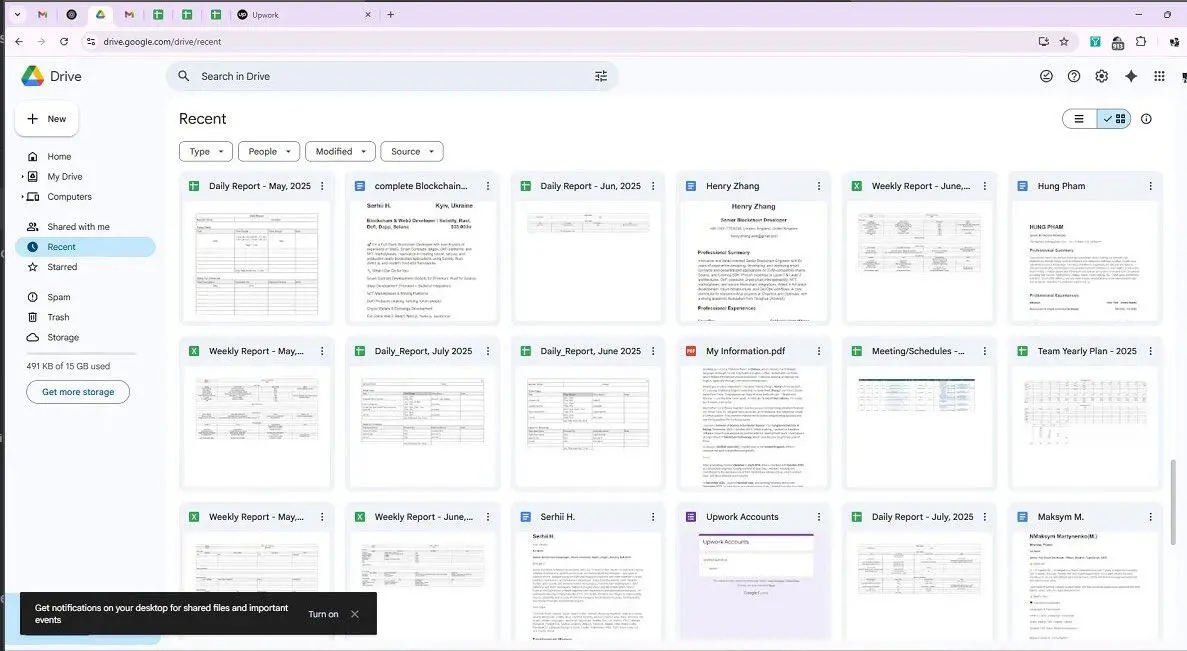

Penyelidik memperoleh data Google Drive, profil browser Chrome, dan tangkapan layar perangkat, yang mengungkapkan bahwa tim tersebut sangat bergantung pada alat Google untuk mengkoordinasikan jadwal kerja, menetapkan tugas, dan mengelola anggaran, dengan semua komunikasi dilakukan dalam bahasa Inggris.

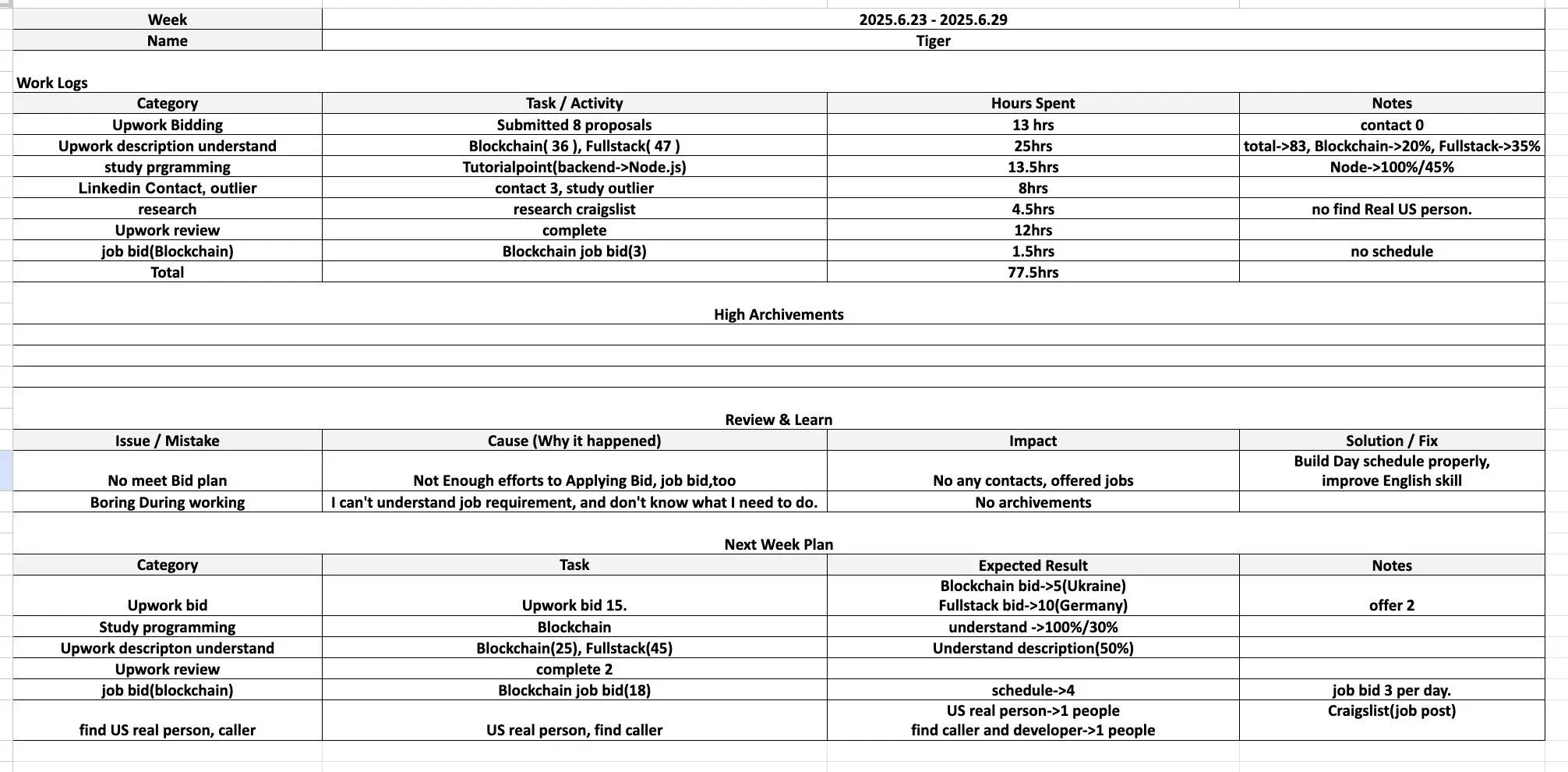

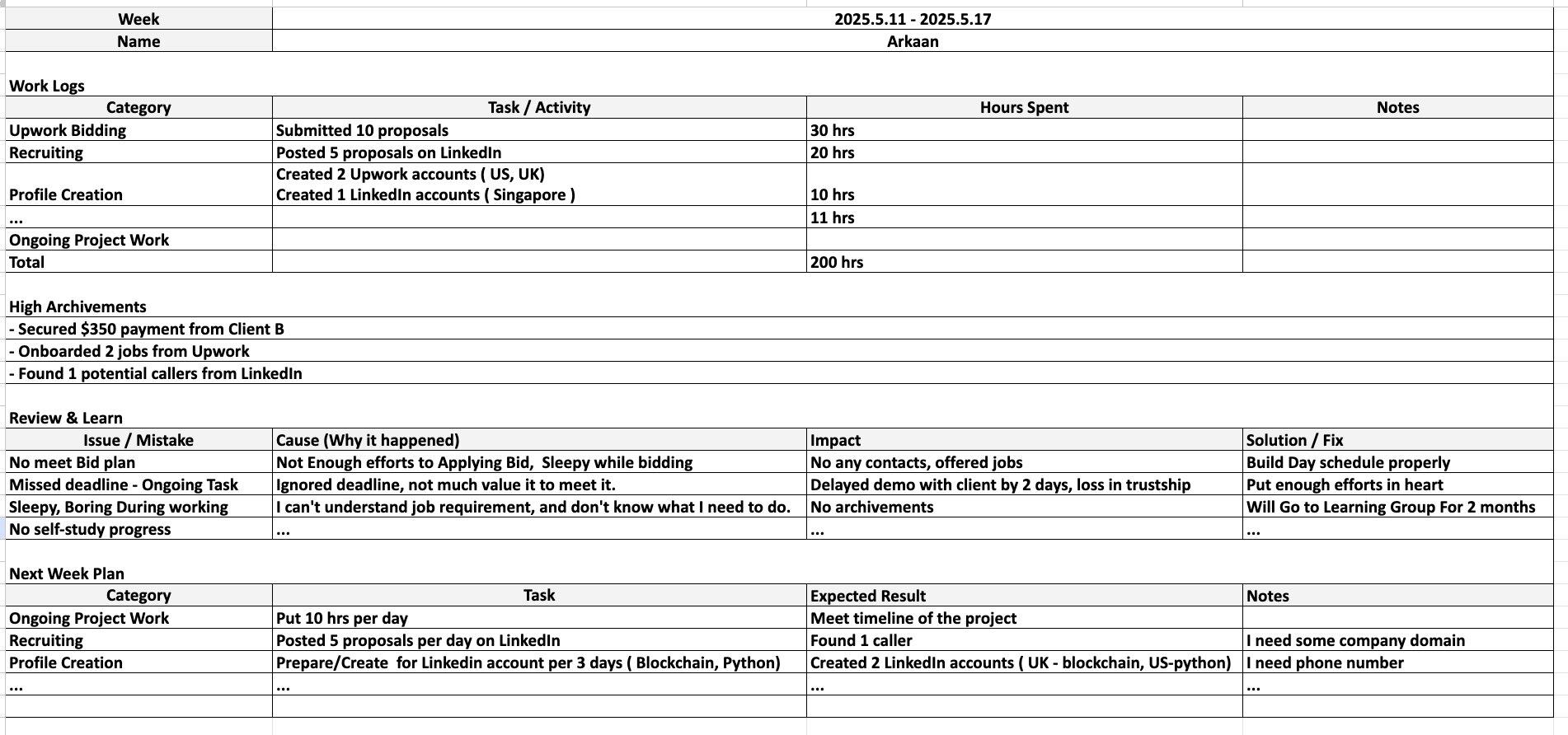

Laporan mingguan dari 2025 mengungkapkan pola kerja tim peretas dan kesulitan yang mereka hadapi. Misalnya, salah satu anggota mengeluh tentang "tidak memahami persyaratan pekerjaan dan tidak tahu apa yang harus dilakukan," tetapi solusi yang diberikan adalah "dedikasikan diri Anda dan bekerja lebih keras."

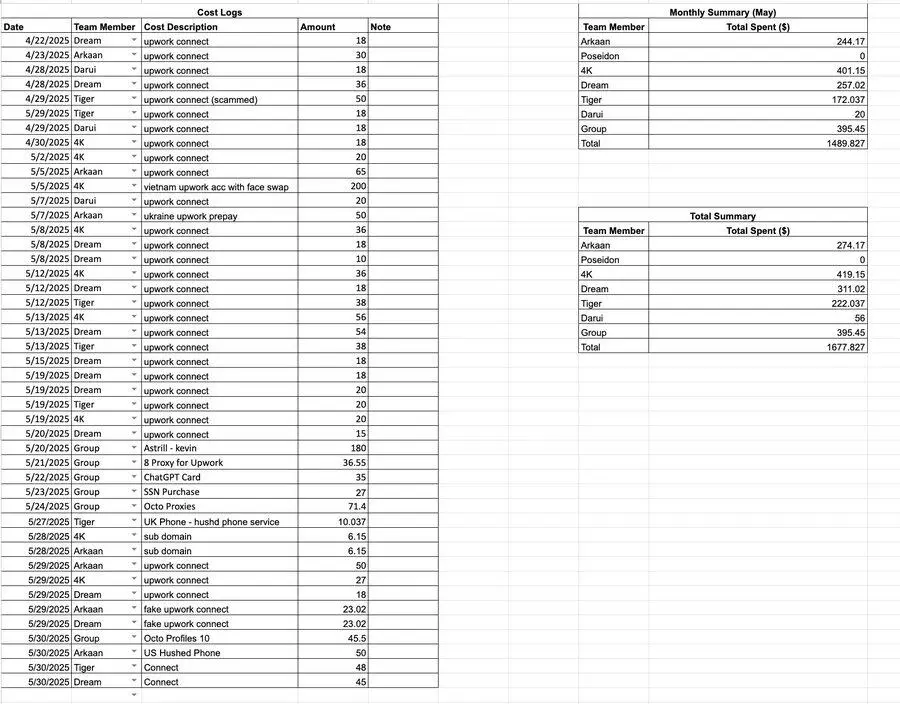

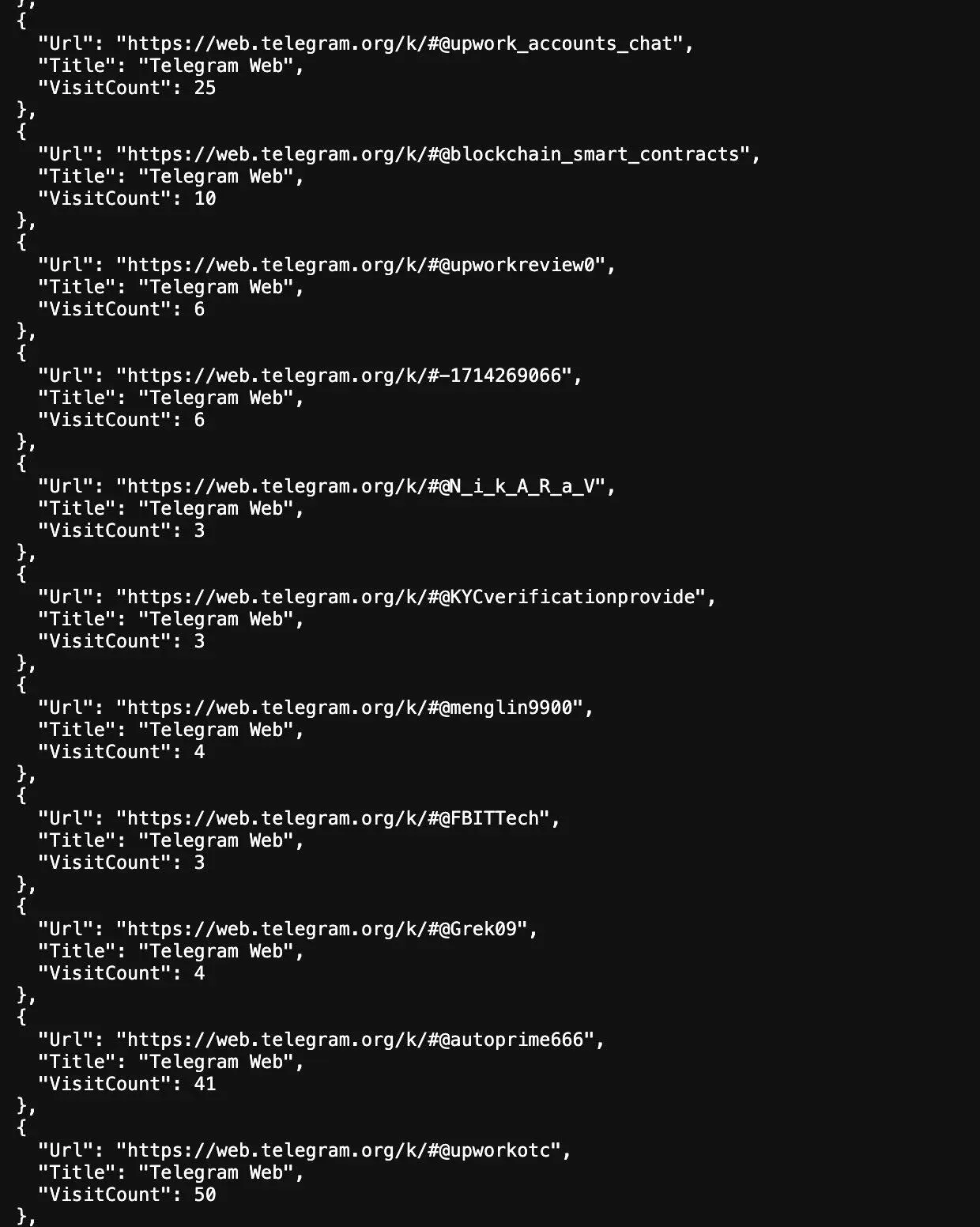

Catatan pengeluaran terperinci menunjukkan bahwa item pengeluaran mereka termasuk pembelian nomor jaminan sosial (SSN), transaksi akun Upwork dan LinkedIn, menyewa nomor telepon, berlangganan layanan AI, menyewa komputer, dan membeli layanan VPN/proxy.

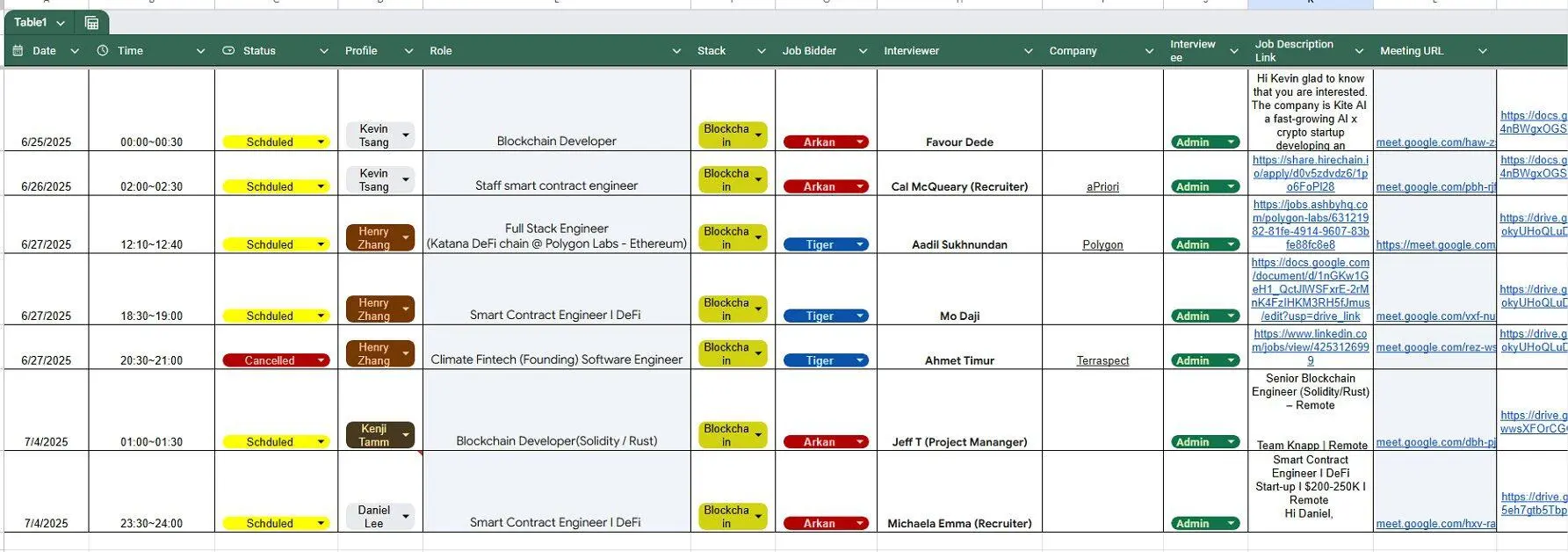

Satu spreadsheet merinci jadwal dan skrip untuk pertemuan yang dihadiri oleh "Henry Zhang" yang fiktif. Proses tersebut mengungkapkan bahwa pekerja IT Korea Utara ini pertama-tama akan membeli akun Upwork dan LinkedIn, menyewa peralatan komputer, dan kemudian menyelesaikan pekerjaan outsourcing menggunakan alat kontrol jarak jauh AnyDesk.

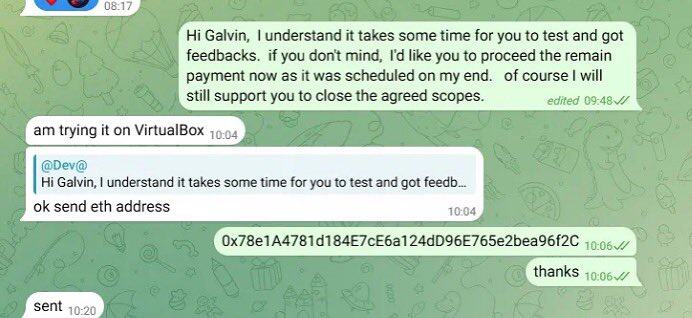

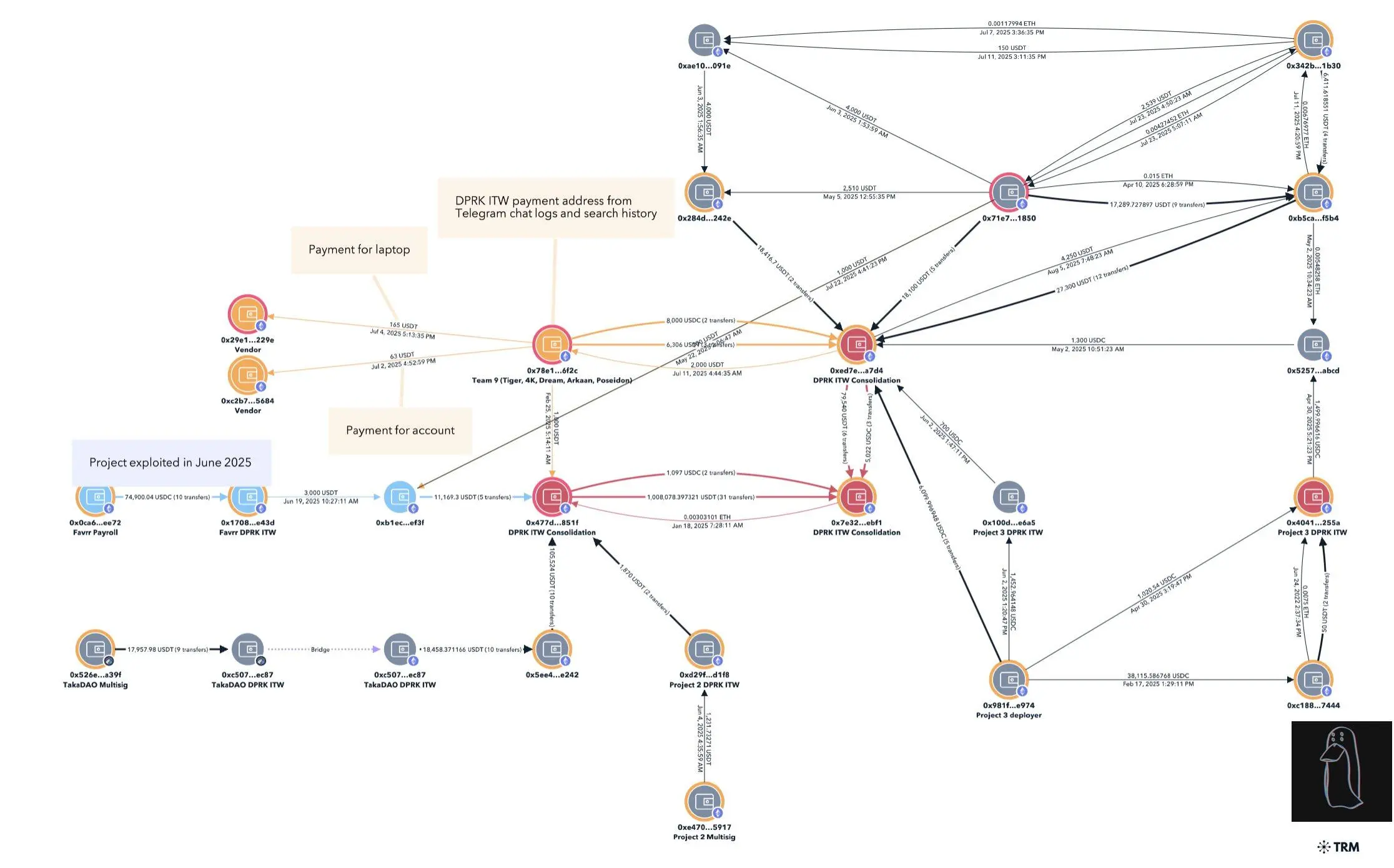

Salah satu alamat dompet yang mereka gunakan untuk mengirim dan menerima dana adalah:

0x78e1a4781d184e7ce6a124dd96e765e2bea96f2c;

Alamat ini terkait erat dengan serangan protokol Favrr senilai $680.000 pada Juni 2025. CTO dan pengembang lainnya kemudian dikonfirmasi sebagai pekerja IT Korea Utara dengan kredensial palsu. Alamat ini juga telah digunakan untuk mengidentifikasi personel IT Korea Utara yang terlibat dalam proyek infiltrasi lainnya.

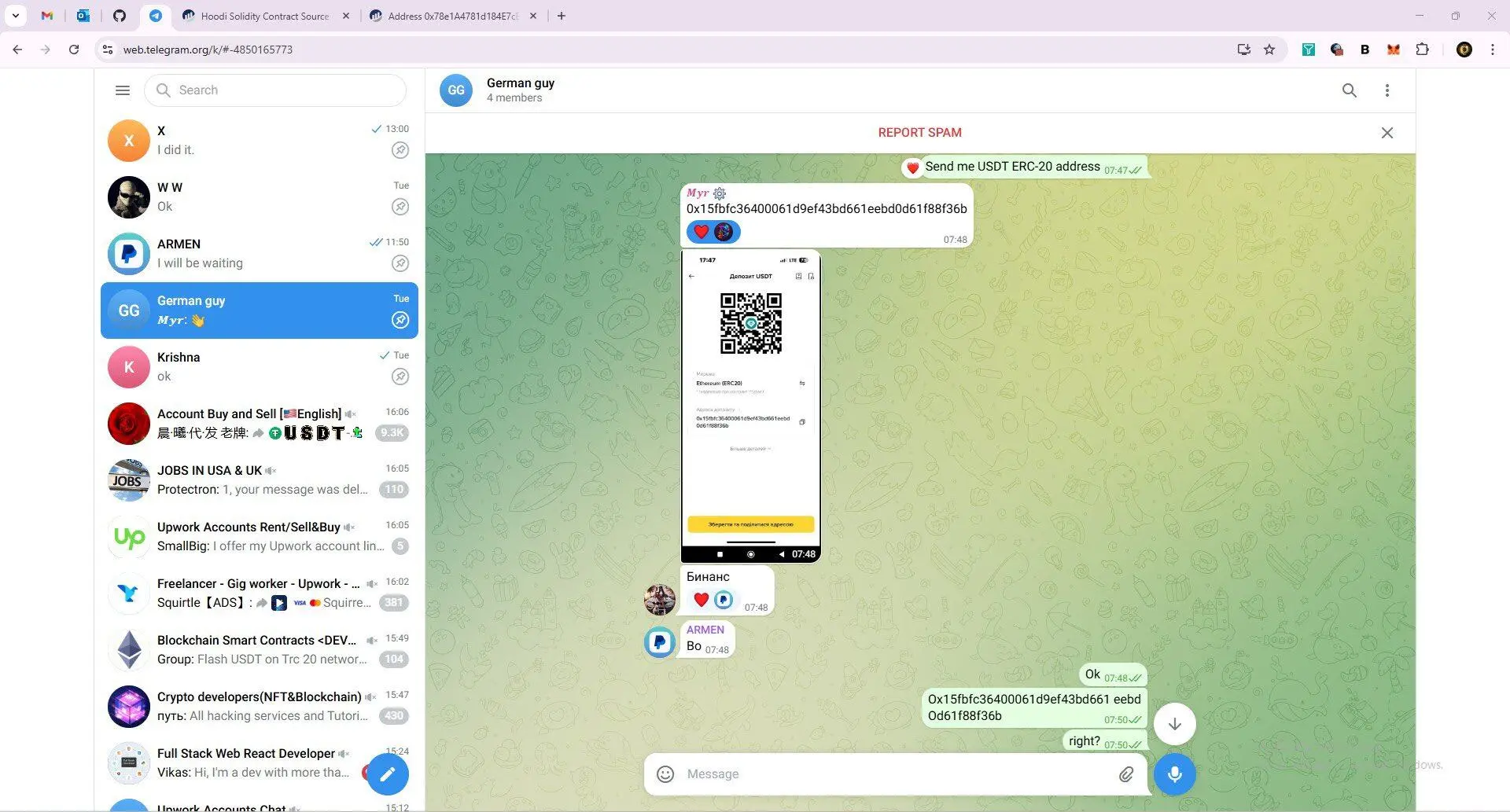

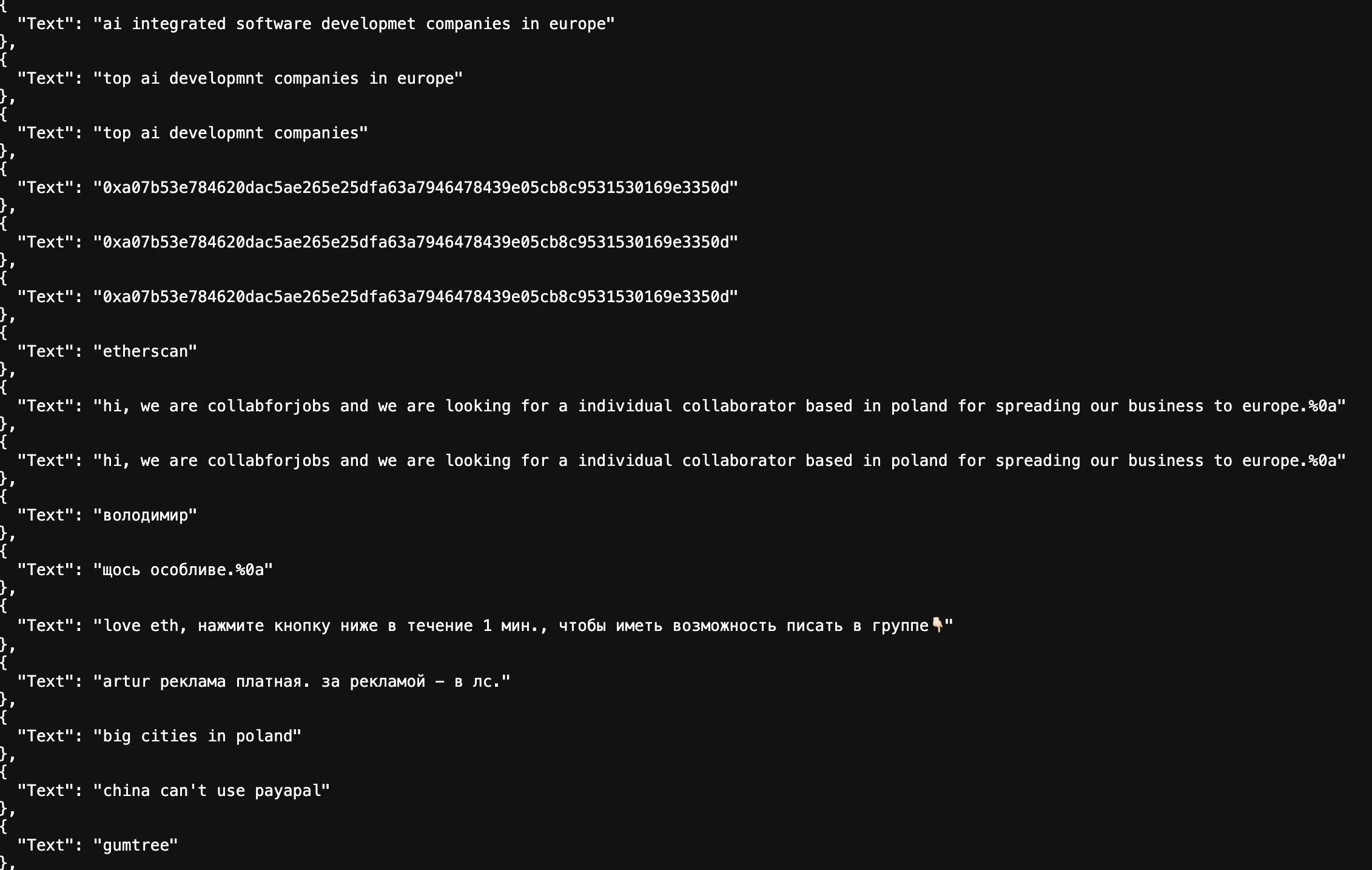

Tim juga menemukan bukti kunci berikut dalam catatan pencarian dan riwayat browser mereka.

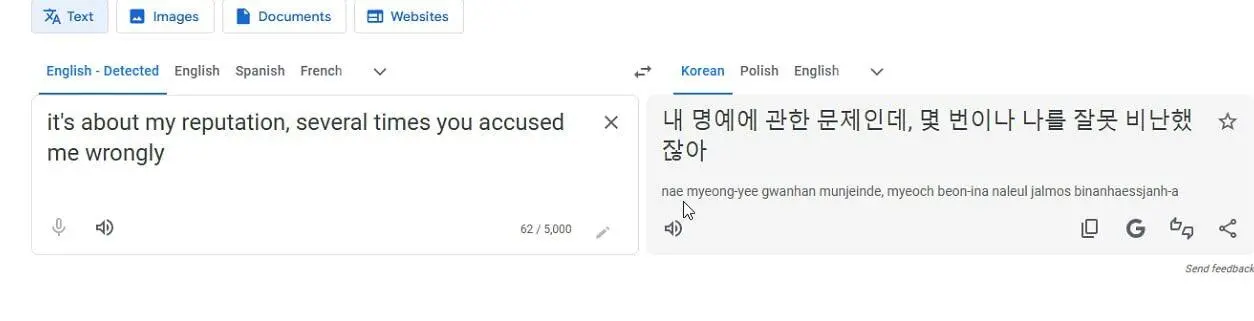

Seseorang mungkin bertanya, "Bagaimana kita bisa yakin mereka berasal dari Korea Utara?" Selain semua dokumen palsu yang dirinci di atas, riwayat pencarian mereka juga menunjukkan bahwa mereka sering menggunakan Google Translate dan menerjemahkan ke bahasa Korea menggunakan IP Rusia.

Saat ini, tantangan utama bagi perusahaan dalam mencegah pekerja IT Korea Utara adalah sebagai berikut:

- Kurangnya kolaborasi sistematis: Terdapat kekurangan mekanisme berbagi informasi dan kerja sama yang efektif antara penyedia layanan platform dan perusahaan swasta;

- Pengawasan pemberi kerja: Tim perekrutan sering menjadi defensif setelah menerima peringatan risiko, atau bahkan menolak untuk bekerja sama dalam penyelidikan;

- Dampak keunggulan numerik: Meskipun cara teknis mereka tidak rumit, mereka terus menembus pasar kerja global dengan basis pencari kerja yang sangat besar;

- Saluran konversi dana: Platform pembayaran seperti Payoneer sering digunakan untuk mengkonversi pendapatan mata uang fiat dari pekerjaan pengembangan menjadi cryptocurrency;

Saya telah memperkenalkan indikator yang perlu diperhatikan berkali-kali. Jika Anda tertarik, Anda dapat memeriksa tweet historis saya. Saya tidak akan mengulanginya di sini.

Anda Mungkin Juga Menyukai

Ketika minyak dan jaringan listrik gagal, Camiguin menggunakan matahari untuk menghasilkan listriknya sendiri

Kesalahan Melania Trump telah membuatnya terjebak dalam 'mimpi buruk ciptaannya sendiri': kolumnis