Kampanye Aplikasi Palsu "Red Alert": Pelajaran CX dari Eksploitasi Malware yang Didorong oleh Krisis

Ketika Kepanikan Menjadi Muatan: Apa yang Harus Dipelajari Pemimpin CX dari Kampanye Aplikasi "Red Alert" Palsu

Bayangkan ini.

Ponsel Anda bergetar pada pukul 2:17 pagi.

Sebuah pesan mengklaim sebagai pembaruan mendesak untuk aplikasi darurat penyelamat jiwa.

Anda mengklik. Anda menginstal. Anda pun mempercayainya.

Sekarang bayangkan pelanggan Anda melakukan hal yang sama.

Itulah kisah nyata di balik ancaman terbaru yang diungkap oleh . Perusahaan ini telah mengidentifikasi kampanye Android berbahaya yang menyebarkan versi palsu dari aplikasi darurat "Red Alert" Israel. Aplikasi yang sah dioperasikan oleh . Versi palsu menyamarnya dengan meyakinkan.

Hasilnya? Data SMS yang dicuri, daftar kontak, dan informasi lokasi yang tepat. Semuanya dikumpulkan dengan kedok urgensi dan keamanan publik.

Bagi pemimpin CX dan EX, ini bukan hanya berita keamanan siber. Ini adalah kelas master dalam kehancuran kepercayaan, fragmentasi perjalanan, dan eksploitasi krisis.

Mari kita uraikan apa yang terjadi dan apa artinya bagi strategi pengalaman pelanggan.

Apa yang Terjadi dalam Kampanye Aplikasi "Red Alert" Palsu?

Singkatnya: penyerang mengeksploitasi urgensi yang didorong krisis untuk mendistribusikan aplikasi Android yang di-trojan melalui SMS spoofing.

Menurut laporan intelijen ancaman CloudSEK, penyerang mendistribusikan APK palsu yang meniru aplikasi peringatan darurat "Red Alert" resmi Israel. Kampanye ini muncul di tengah konflik Israel-Iran yang sedang berlangsung, ketika permintaan publik untuk peringatan real-time meningkat.

Aplikasi berbahaya tersebut:

- Mereplikasi antarmuka pengguna aplikasi yang sah dengan sangat mirip

- Meminta izin berisiko tinggi selama orientasi

- Mengumpulkan data SMS, kontak, dan lokasi yang tepat

- Mengekstraksi data ke infrastruktur yang dikendalikan penyerang

Aplikasi ini bahkan terus memberikan fungsi bergaya peringatan untuk mempertahankan kredibilitas.

Detail itu sangat penting.

Malware tidak hanya menyerang. Ia mempertahankan ilusi nilai.

Mengapa Pemimpin CX dan EX Harus Peduli?

Karena kampanye ini mempersenjatai pilar-pilar pengalaman pelanggan modern: kepercayaan, urgensi, dan ketergantungan digital.

Ekosistem CX saat ini bergantung pada:

- Notifikasi real-time

- Keterlibatan berbasis SMS

- Perjalanan yang didorong aplikasi

- Platform komunikasi krisis

Penyerang mengeksploitasi keempatnya.

Jika organisasi Anda beroperasi di fintech, layanan kesehatan, telekomunikasi, layanan publik, atau ritel, Anda menggunakan mekanisme keterlibatan yang serupa. Pelanggan Anda dilatih untuk merespons peringatan dengan cepat.

Perbedaan antara keterlibatan dan eksploitasi kini sangat tipis.

Bagaimana Serangan Ini Bekerja Secara Teknis?

Malware menggunakan teknik penghindaran canggih untuk melewati pemeriksaan keamanan dasar.

Analisis teknis CloudSEK mengidentifikasi:

- Pemalsuan tanda tangan

- Pemalsuan installer

- Obfuskasi berbasis refleksi

- Pemuatan muatan multi-tahap

Setelah aktif, aplikasi mengumpulkan data sensitif dan mengirimkannya ke endpoint seperti api[.]ra-backup[.]com/analytics/submit.php.

Dalam lingkungan konflik, ini memiliki implikasi di luar penipuan.

Data lokasi dapat memetakan aktivitas tempat penampungan.

Penyadapan SMS dapat mengungkap pesan operasional.

Daftar kontak dapat memungkinkan gelombang phishing yang ditargetkan.

Ini menjadi risiko keamanan fisik, bukan hanya kompromi digital.

Seperti yang dinyatakan oleh Shobhit Mishra, Peneliti Intelijen Ancaman di CloudSEK:

Pernyataan itu harus sangat beresonansi dengan pemimpin CX.

Apa Itu Eksploitasi Krisis dan Mengapa Tim CX Harus Memahaminya?

Eksploitasi krisis adalah penggunaan strategis ketakutan dan urgensi untuk memanipulasi perilaku digital dalam skala besar.

Pelanggan modern hidup di dalam ekosistem notifikasi. Dalam keadaan darurat, mereka menangguhkan skeptisisme. Mereka bertindak cepat. Mereka mempercayai sinyal otoritas.

Penyerang tahu ini.

Bagi tim CX, momen krisis menciptakan tiga kerentanan:

- Akselerasi pengambilan keputusan

- Perilaku verifikasi yang berkurang

- Ketergantungan yang lebih tinggi pada titik sentuh digital

Peta perjalanan Anda jarang memperhitungkan intersepsi kepercayaan yang berbahaya.

Seharusnya begitu.

Bagaimana Ini Terhubung dengan Fragmentasi Perjalanan?

Fragmentasi perjalanan terjadi ketika pelanggan bergerak melintasi saluran tanpa verifikasi atau konteks yang konsisten.

Kampanye ini mengeksploitasi fragmentasi dengan tiga cara:

1. SMS sebagai Titik Masuk

Penyerang menggunakan pesan SMS palsu untuk mendorong instalasi. SMS tetap menjadi salah satu saluran paling terpercaya secara global.

Namun banyak pemimpin CX memperlakukan SMS sebagai alat keterlibatan murni, bukan permukaan keamanan.

2. Perjalanan Aplikasi yang Di-sideload

APK berbahaya didistribusikan di luar toko aplikasi resmi. Banyak organisasi tidak mendidik pelanggan tentang risiko sideloading.

Jika pelanggan Anda menginstal pembaruan dari tautan, Anda memiliki celah kerentanan.

3. Kebutaan Izin Orientasi

Aplikasi palsu secara agresif meminta izin. Versi yang sah tidak.

Namun sebagian besar pengguna tidak membandingkan cakupan izin. Mereka mengklik "Izinkan."

Itu adalah tantangan desain UX dan literasi digital.

Pola Strategis Apa yang Diungkapkan Ini?

Temuan CloudSEK menggarisbawahi pola yang lebih luas: penyerang semakin mempersenjatai krisis dunia nyata dan institusi terpercaya.

Pola ini mencakup:

- Penyamaran platform keamanan publik

- Eksploitasi ketegangan geopolitik

- Memanfaatkan saluran notifikasi volume tinggi

- Menanamkan malware di dalam aplikasi yang tampak berfungsi

Ini adalah rekayasa emosional dalam skala besar.

Strategi CX sekarang harus menggabungkan pemikiran adversarial.

Kerangka Kerja Apa yang Dapat Digunakan Pemimpin CX untuk Membangun Ketahanan Digital?

Berikut adalah kerangka kerja praktis untuk penyelarasan keamanan yang didorong pengalaman.

Model TRUST-LENS

T – Threat Modeling Inside Journeys

Petakan di mana penyerang dapat menyamar sebagai merek Anda.

R – Real-Time Channel Governance

Audit alur SMS, email, push, dan WhatsApp untuk risiko spoofing.

U – User Education Nudges

Tanamkan mikro-copy yang mengajarkan perilaku unduhan yang aman.

S – Store-Only Distribution Enforcement

Hindari sideloading melalui desain aplikasi dan pesan.

T – Transparency During Crises

Komunikasikan saluran resmi dengan jelas selama periode berisiko tinggi.

L – Least Privilege by Default

Batasi izin aplikasi secara agresif.

E – External Intelligence Integration

Bermitra dengan platform ancaman prediktif seperti CloudSEK.

N – Notification Authentication Standards

Adopsi verifikasi kriptografi dan penanda kepercayaan yang terlihat.

S – Security-CX Governance Council

Pecahkan silo antara keamanan, CX, produk, dan komunikasi.

Model ini menyelaraskan desain pengalaman dengan intelijen ancaman proaktif.

Apa Kesalahan Umum yang Harus Dihindari Tim CX?

Kesalahan 1: Memperlakukan Keamanan sebagai Masalah IT

Keamanan adalah masalah kepercayaan. Kepercayaan adalah masalah CX.

Kesalahan 2: Membebani Pengguna dengan Izin

Setiap permintaan izin mengikis kredibilitas.

Kesalahan 3: Mengabaikan Playbook Krisis

Momen krisis memperkuat tingkat keberhasilan serangan.

Kesalahan 4: Tidak Ada Umpan Ancaman Real-Time

Tanpa intelijen prediktif, peta jalan CX Anda tertinggal dari penyerang.

Wawasan Kunci untuk Pemimpin CX dan EX

- Urgensi adalah pengganda kerentanan.

- Serangan penyamaran kini meniru nilai fungsional.

- Pencurian data lokasi dapat menjadi risiko fisik.

- Komunikasi krisis memerlukan desain yang diperkuat.

- Tim yang terkotak-kotak menciptakan titik buta yang dieksploitasi penyerang.

Postur keamanan sekarang menentukan persepsi merek.

Bagaimana Organisasi Harus Mengoperasionalkan Ini?

Beralih dari peringatan reaktif ke tata kelola prediktif.

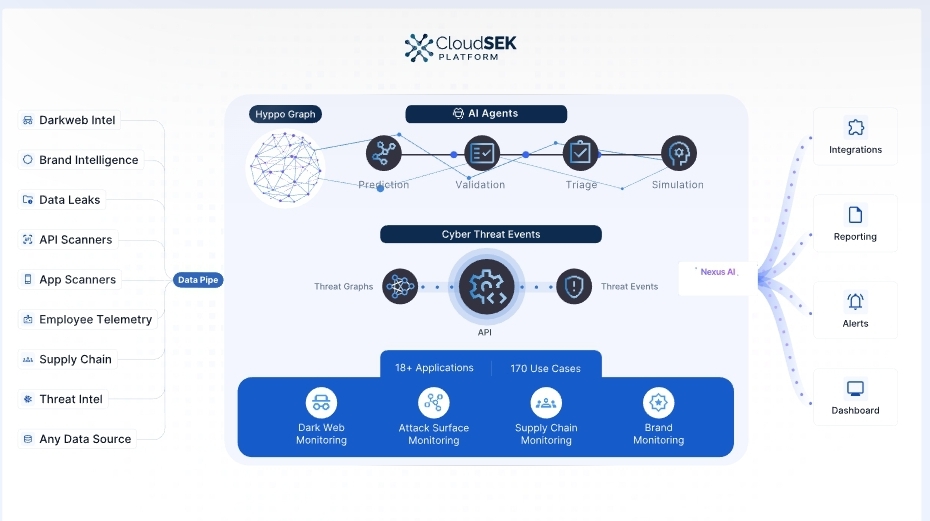

CloudSEK memposisikan dirinya sebagai platform intelijen ancaman siber prediktif. Model SaaS cloud-native-nya terus memetakan jejak digital dan mengidentifikasi jalur serangan yang muncul.

Bagi pemimpin CX, ini berarti:

- Mengintegrasikan intelijen ancaman ke dalam analitik perjalanan

- Memantau obrolan dark web seputar penyamaran merek

- Melacak domain palsu dan varian APK

- Secara proaktif memblokir indikator kompromi

Metrik pengalaman digital sekarang harus mencakup indikator risiko kepercayaan.

FAQ: Apa yang Ditanyakan Pemimpin CX

Bagaimana tim CX dapat mendeteksi risiko penyamaran lebih awal?

Bermitra dengan penyedia intelijen ancaman dan pantau domain palsu, varian APK, dan tren phishing SMS.

Mengapa aplikasi darurat sangat menarik bagi penyerang?

Mereka menciptakan urgensi, mengurangi skeptisisme, dan membenarkan izin berisiko tinggi.

Haruskah tim CX memiliki pendidikan keamanan pelanggan?

Ya. Literasi keamanan meningkatkan kualitas pengalaman dan kepercayaan merek.

Bagaimana cara mengurangi risiko sideloading?

Promosikan tautan toko aplikasi resmi saja. Tambahkan peringatan dalam aplikasi tentang pembaruan tidak resmi.

Bisakah intelijen prediktif meningkatkan hasil CX?

Ya. Ini mengurangi churn terkait pelanggaran dan mempertahankan ekuitas kepercayaan.

Poin-Poin yang Dapat Ditindaklanjuti untuk Profesional CX

- Petakan skenario krisis berisiko tinggi dalam arsitektur perjalanan Anda.

- Audit semua alur SMS dan notifikasi push untuk eksposur spoofing.

- Selaraskan pemimpin keamanan dan CX dalam forum tata kelola bulanan.

- Tanamkan pesan transparansi izin dalam UX orientasi.

- Promosikan saluran distribusi resmi secara agresif selama periode krisis.

- Adopsi pemantauan intelijen ancaman prediktif untuk penyamaran merek.

- Lacak metrik kepercayaan bersama NPS dan CSAT.

- Buat playbook komunikasi khusus krisis dengan tanda tangan digital yang terverifikasi.

Kampanye "Red Alert" palsu bukan hanya berita malware.

Ini adalah peringatan tentang masa depan kepercayaan digital.

Di dunia di mana kepanikan menjadi muatan, pemimpin CX harus mendesain bukan hanya untuk kesenangan, tetapi untuk pertahanan.

Karena ketika pelanggan mengklik dalam ketakutan, merek Anda menanggung konsekuensinya.

Postingan Kampanye Aplikasi "Red Alert" Palsu: Pelajaran CX dari Eksploitasi Malware yang Didorong Krisis muncul pertama kali di CX Quest.

Anda Mungkin Juga Menyukai

Poster Dan Trailer 'Scary Movie' Baru Mengejek Tuduhan Terhadap Michael Jackson

Laporan Keuangan Palantir Bisa Picu Reli Saham AI sebelum Nvidia