Selama 93 menit, menginstal CLI 'resmi' Bitwarden mengubah laptop menjadi landasan peluncuran untuk pembajakan akun GitHub

Pada 22 Apr., sebuah versi berbahaya dari antarmuka baris perintah Bitwarden muncul di npm dengan nama paket resmi @bitwarden/[email protected]. Selama 93 menit, siapa pun yang mengunduh CLI melalui npm menerima pengganti yang telah dipasangi backdoor sebagai ganti alat yang sah.

Bitwarden mendeteksi kompromi tersebut, menghapus paket, dan mengeluarkan pernyataan yang menyatakan tidak ditemukan bukti bahwa penyerang mengakses data vault pengguna akhir atau mengkompromikan sistem produksi.

Perusahaan riset keamanan JFrog menganalisis muatan berbahaya tersebut dan menemukan bahwa ia tidak tertarik secara khusus pada vault Bitwarden. Target utamanya adalah token GitHub, token npm, kunci SSH, riwayat shell, kredensial AWS, kredensial GCP, kredensial Azure, rahasia GitHub Actions, dan file konfigurasi alat AI.

Ini adalah kredensial yang mengatur bagaimana tim membangun, men-deploy, dan mengakses infrastruktur mereka.

| Jenis rahasia / data yang ditarget | Biasanya tersimpan di mana | Mengapa penting secara operasional |

|---|---|---|

| Token GitHub | Laptop pengembang, konfigurasi lokal, lingkungan CI | Dapat mengaktifkan akses repo, penyalahgunaan workflow, daftar rahasia, dan pergerakan lateral melalui otomasi |

| Token npm | Konfigurasi lokal, lingkungan rilis | Dapat digunakan untuk menerbitkan paket berbahaya atau mengubah alur rilis |

| Kunci SSH | Mesin pengembang, host build | Dapat membuka akses ke server, repo internal, dan infrastruktur |

| Riwayat shell | Mesin lokal | Dapat mengungkap rahasia yang ditempel, perintah, nama host internal, dan detail workflow |

| Kredensial AWS | File konfigurasi lokal, variabel lingkungan, rahasia CI | Dapat mengekspos beban kerja cloud, penyimpanan, dan sistem deployment |

| Kredensial GCP | File konfigurasi lokal, variabel lingkungan, rahasia CI | Dapat mengekspos proyek cloud, layanan, dan pipeline otomasi |

| Kredensial Azure | File konfigurasi lokal, variabel lingkungan, rahasia CI | Dapat mengekspos infrastruktur cloud, sistem identitas, dan jalur deployment |

| Rahasia GitHub Actions | Lingkungan CI/CD | Dapat memberikan akses ke otomasi, output build, deployment, dan rahasia downstream |

| Alat AI / file konfigurasi | Direktori proyek, lingkungan dev lokal | Dapat mengekspos kunci API, endpoint internal, pengaturan model, dan kredensial terkait |

Bitwarden melayani lebih dari 50.000 bisnis dan 10 juta pengguna, dan dokumentasinya sendiri menggambarkan CLI sebagai cara yang "powerful, berfitur lengkap" untuk mengakses dan mengelola vault, termasuk dalam workflow otomatis yang mengautentikasi menggunakan variabel lingkungan.

Bitwarden mencantumkan npm sebagai metode instalasi yang paling mudah dan lebih disukai bagi pengguna yang sudah familiar dengan registry. Kombinasi penggunaan otomasi, instalasi di mesin pengembang, dan distribusi npm resmi menempatkan CLI tepat di mana rahasia infrastruktur bernilai tinggi cenderung berada.

Analisis JFrog menunjukkan bahwa paket berbahaya tersebut mengubah baik hook preinstall maupun titik masuk biner bw ke sebuah loader yang mengambil runtime Bun dan meluncurkan payload yang diobfuskasi. Kompromi ini diaktifkan saat instalasi maupun saat runtime.

Sebuah organisasi bisa menjalankan CLI yang telah dipasangi backdoor tanpa menyentuh kata sandi tersimpan mana pun, sementara malware secara sistematis mengumpulkan kredensial yang mengatur pipeline CI, akun cloud, dan otomasi deployment-nya.

Perusahaan keamanan Socket mengatakan serangan ini tampaknya memanfaatkan GitHub Action yang telah dikompromikan dalam pipeline CI/CD Bitwarden, konsisten dengan pola yang sedang dilacak oleh peneliti Checkmarx.

Bitwarden mengonfirmasi bahwa insiden ini terhubung dengan kampanye supply chain Checkmarx yang lebih luas.

Titik kemacetan kepercayaan

Npm membangun model trusted publishing-nya untuk mengatasi kelas risiko ini secara khusus.

Dengan menggantikan token npm publish yang berumur panjang dengan autentikasi CI/CD berbasis OIDC, sistem ini menghilangkan salah satu jalur paling umum yang digunakan penyerang untuk membajak rilis registry, dan npm merekomendasikan trusted publishing serta menganggapnya sebagai langkah maju yang berarti.

Permukaan yang lebih sulit adalah logika rilis itu sendiri, seperti workflow dan action yang memanggil langkah publish. Dokumentasi npm sendiri merekomendasikan kontrol di luar OIDC, seperti lingkungan deployment dengan persyaratan persetujuan manual, aturan perlindungan tag, dan pembatasan branch.

| Lapisan dalam rantai kepercayaan | Apa yang seharusnya dijamin | Apa yang masih bisa salah |

|---|---|---|

| Repository sumber | Codebase yang dimaksud ada di repo yang diharapkan | Penyerang mungkin tidak perlu mengubah codebase utama secara langsung |

| Workflow CI/CD | Mengotomasi build dan rilis dari repo | Jika dikompromikan, dapat menghasilkan dan menerbitkan artefak berbahaya |

| GitHub Actions / logika rilis | Menjalankan langkah-langkah yang membangun dan menerbitkan perangkat lunak | Action yang diracuni atau workflow yang disalahgunakan dapat mengubah jalur rilis yang sah menjadi berbahaya |

| OIDC trusted publishing | Menggantikan token registry berumur panjang dengan autentikasi berbasis identitas berumur pendek | Ini membuktikan bahwa workflow yang berwenang menerbitkan paket, bukan bahwa workflow itu sendiri aman |

| Jalur paket resmi npm | Mendistribusikan perangkat lunak dengan nama paket yang diharapkan | Pengguna masih bisa menerima malware jika jalur publish resmi dikompromikan |

| Mesin pengembang / CI runner | Mengonsumsi paket resmi | Malware saat instalasi atau runtime dapat memanen rahasia lokal, cloud, dan otomasi |

Pengaturan lingkungan GitHub memungkinkan organisasi mewajibkan persetujuan reviewer sebelum workflow dapat men-deploy. Framework SLSA melangkah lebih jauh dengan meminta konsumen untuk memverifikasi bahwa provenance sesuai dengan parameter yang diharapkan, seperti repository, branch, tag, workflow, dan konfigurasi build yang tepat.

Insiden Bitwarden menunjukkan bahwa masalah yang lebih sulit berada di lapisan workflow. Jika penyerang dapat mengeksploitasi workflow rilis itu sendiri, lencana "resmi" masih menyertai paket berbahaya tersebut.

Trusted publishing memindahkan beban kepercayaan ke atas menuju integritas workflow dan action yang memanggilnya, sebuah lapisan yang sebagian besar belum diperiksa oleh organisasi.

Satu token untuk banyak pintu

Bagi tim pengembang dan infrastruktur, workflow rilis yang dikompromikan mengekspos pipeline CI, infrastruktur otomasi, dan kredensial yang mengaturnya.

Analisis JFrog menunjukkan bahwa setelah malware mendapatkan token GitHub, ia dapat memvalidasi token tersebut, menghitung repository yang dapat ditulis, membuat daftar rahasia GitHub Actions, membuat branch, melakukan commit workflow, menunggu eksekusinya, mengunduh artefak yang dihasilkan, lalu membersihkan jejaknya.

Mendapatkan token tersebut menciptakan rantai otomatis yang mengubah satu kredensial yang dicuri menjadi akses persisten di seluruh infrastruktur otomasi organisasi.

Laptop pengembang yang menginstal paket resmi yang diracuni menjadi jembatan dari penyimpanan kredensial lokal host ke akses GitHub ke mana pun token GitHub tersebut dapat menjangkau.

Insiden Bybit adalah analogi struktural yang dekat. Workstation pengembang yang dikompromikan memungkinkan penyerang meracuni antarmuka upstream yang tepercaya, yang kemudian menjangkau proses operasional korban.

Perbedaannya adalah Bybit melibatkan UI web Safe yang dirusak, sementara Bitwarden melibatkan paket npm resmi yang dirusak.

Dalam lingkungan crypto, fintech, atau kustodi, jalur tersebut dapat berjalan dari penyimpanan kredensial ke penanda rilis, akses cloud, dan sistem deployment tanpa pernah menyentuh entri vault.

Dalam 60 hari, Checkmarx mengungkap workflow GitHub Actions dan plugin OpenVSX yang dikompromikan, sementara Cloud Security Alliance memperingatkan bahwa kampanye TeamPCP sedang aktif mengkompromikan proyek open-source dan komponen otomasi CI/CD.

JFrog mendokumentasikan bagaimana GitHub Action Trivy yang dikompromikan mengeksfiltrasikan token publish LiteLLM dan memungkinkan rilis PyPI berbahaya, dan Axios mengungkap bahwa dua versi npm berbahaya beredar selama sekitar tiga jam melalui akun maintainer yang dikompromikan.

Sonatype menghitung lebih dari 454.600 paket berbahaya baru hanya pada tahun 2025, membawa total kumulatif menjadi lebih dari 1,2 juta. Bitwarden bergabung dalam rangkaian insiden yang mengonfirmasi workflow rilis dan registry paket sebagai permukaan serangan utama.

| Tanggal / periode | Insiden | Titik kepercayaan yang dikompromikan | Mengapa penting |

|---|---|---|---|

| 23 Mar. 2026 | Checkmarx mengungkap workflow GitHub Actions dan plugin OpenVSX yang dikompromikan | Workflow GitHub Actions, distribusi alat pengembang | Menunjukkan penyerang yang menarget otomasi upstream dan saluran alat tepercaya |

| Dalam jendela kampanye yang sama | Rantai Trivy / LiteLLM yang didokumentasikan oleh JFrog | GitHub Action yang dikompromikan menyebabkan pencurian token dan rilis PyPI berbahaya | Menunjukkan bagaimana satu komponen otomasi yang diracuni dapat berdampak pada penyalahgunaan publikasi paket |

| 31 Mar. 2026 | Versi npm berbahaya Axios | Akun maintainer yang dikompromikan | Menunjukkan nama paket resmi dapat menjadi vektor serangan melalui kompromi tingkat akun |

| 22 Apr. 2026 | Rilis npm berbahaya Bitwarden CLI | Jalur distribusi npm resmi untuk alat keamanan | Menunjukkan paket tepercaya dapat mengekspos rahasia infrastruktur tanpa menyentuh konten vault |

| Total 2025 | Jumlah malware Sonatype | Ekosistem paket open-source secara luas | Menunjukkan skala aktivitas paket berbahaya dan mengapa kepercayaan registry kini menjadi risiko strategis |

Penyebab akar yang tepat belum dipublikasikan, karena Bitwarden telah mengonfirmasi keterkaitan dengan kampanye Checkmarx tetapi belum menerbitkan rincian lengkap tentang bagaimana penyerang mendapatkan akses ke pipeline rilis.

Hasil dari serangan

Hasil terkuat bagi para pembela adalah bahwa insiden ini mempercepat pendefinisian ulang makna "resmi".

Saat ini, trusted publishing melampirkan data provenance ke setiap paket yang dirilis, sehingga mengonfirmasi identitas penerbit di registry. SLSA secara eksplisit mendokumentasikan standar yang lebih tinggi bagi verifikator untuk memeriksa apakah provenance sesuai dengan repository, branch, workflow, dan parameter build yang diharapkan.

Jika standar tersebut menjadi perilaku konsumen secara default, "resmi" mulai berarti "dibangun oleh workflow yang tepat di bawah batasan yang tepat," dan penyerang yang mengkompromikan sebuah action tetapi tidak dapat memenuhi setiap batasan provenance akan menghasilkan paket yang ditolak oleh konsumen otomatis sebelum sampai.

Jalur jangka pendek yang lebih masuk akal berjalan ke arah sebaliknya. Penyerang telah menunjukkan dalam setidaknya 4 insiden dalam 60 hari bahwa workflow rilis, dependensi action, dan kredensial yang berdekatan dengan maintainer menghasilkan hasil bernilai tinggi dengan hambatan yang relatif rendah.

Setiap insiden berturut-turut menambahkan teknik yang terdokumentasi ke dalam playbook publik berupa kompromi action, pencurian token dari output CI, pembajakan akun maintainer, dan penyalahgunaan jalur trusted-publish.

Kecuali verifikasi provenance menjadi perilaku konsumen secara default daripada lapisan kebijakan opsional, nama paket resmi akan mendapat lebih banyak kepercayaan daripada yang dapat dibenarkan oleh proses rilisnya.

The post For 93 minutes, installing Bitwarden's 'official' CLI turned laptops into launchpads for hijacking GitHub accounts appeared first on CryptoSlate.

Anda Mungkin Juga Menyukai

Saham Procter & Gamble (PG) Menguat saat Laba Q3 Melampaui Ekspektasi di Semua Aspek

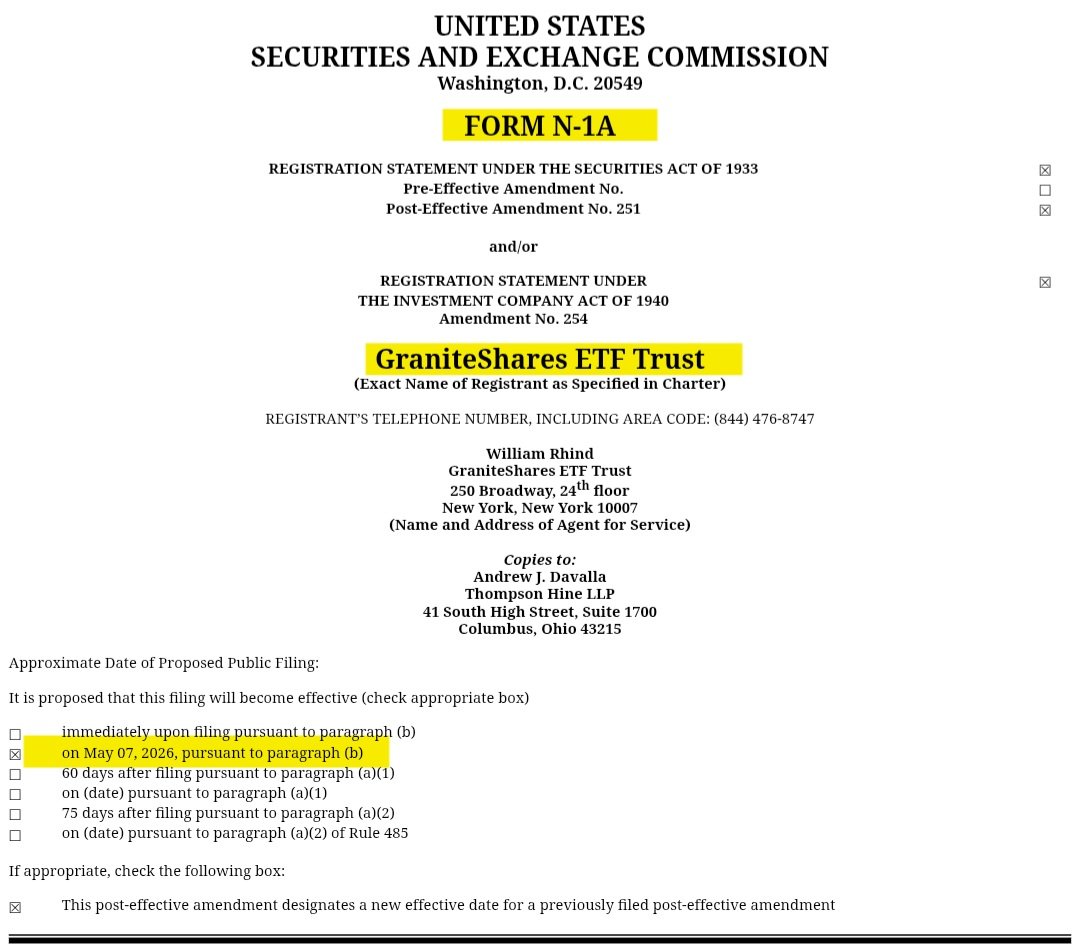

GraniteShares Menunda Peluncuran ETF XRP 3x Namun Akumulasi Terus Berlanjut